Как опубликовать свой собственный dns сервер. Создание дочерних и пользовательских DNS-серверов

Настроить DNS сервера на VDS, VPS сервере можно несколькими способами. Более того, если провайдер не ограничил вас в способах настройки DNS, то вы, как владелец сервера с правами root, можете настроить DNS сервера на VDS/VPS сервере, несколькими способами.

Что такое DNS, кратко

DNS это сервер доменных имен (Domain Name System) . Сервера доменных имен, объединенные в иерархическую структуру поддерживают и позволяют получить информацию, как компьютерам искать друг друга в Интернет. Работает это так: Вы набираете адрес ресурса в вашем браузере, ваш провайдер проверяет его через DNS (сервер доменных имен) введенный домен, чтобы знать, куда отправить сделанный вами запрос.

http://www.domain.com → проверка в системе DNS → DNS по домену ищет IP адрес ресурса domain.ru = IP: XX.XXX.XXX.XX → Вы получаете содержимое сайта.

Поэтому, чтобы ваш сайт нашли в Интернет по вашему домену, его нужно привязать к DNS серверам. На VDS/VPS серверах это можно сделать любым из возможных способах, существующих в Интернет.

Привязываем домен с помощью DNS серверов провайдера

Этот способ привязки домена проходит у любого провайдера. Нужно посмотреть адреса DNS серверов провайдера VDS и вписать их у регистратора имен во вкладке «Управление DNS». Так же можно привязать доменное имя к DNS серверам регистратора имен.

Настроить DNS сервера на VDS/VPS сервере через IP

Ваш имеет свой уникальный IP адрес. Раз IP уникален, то и свои домены к нему можно привязать. Делается это у регистратора имен. Сначала свой домен прикрепляете к серверам регистратора, а потом во вкладке «Управление DNS зоной», создаете три записи: [@], , и [*], типа А.

Создаем свои DNS сервера

Выделенный сервер тем и хорош, что вы можете выполнять на нем любые необходимые операции.

Mожно настроить DNS сервера на VDS/VPS сервере на свои, вновь созданные, DNS сервера. Для этого нужен любой домен, можно тот домен, на который вы ставите WordPress. Каждый DNS сервер создается на отдельном IP адресе. Один IP адрес у вас есть и он является главным. На главном IP адресе сервера создаем первичный DNS сервер (ns1). Одного DNS сервера будет не достаточно, поэтому для создания вторичного DNS (ns2) нужно приобрести у провайдера еще один IP адрес. Созданные DNS сервера (ns1 и ns2) используются для всех доменов, создаваемых на сервере VDS.

Создать свои DNS сервера лучше до создания и .Чтобы создать свои DNS сервера в , во вкладке «Домены» выделяем нужный домен и открываем «Записи» домена. Делаем две новые записи типа «А», привязывая ns1 и ns2 к конкретным IP адресам.

Далее, в этих же записях, меняем записи типа «NS сервера имен». В поле «Имя» вписываем домен с точкой в конце. «Тип записи» выбираем «NS (сервер имен). В поле «Адрес» вместо DNS серверов провайдера, вписываем свои созданные поддомены ns1 и ns2 DNS серверов.

Созданные DNS сервера можно использовать для всех доменов сервера.

Приветствую, мозгоинженеры ! А не объединить ли нам наши интернет-устройства в доме с помощью DNS-сервера, сделанного своими руками из WiFi-модуля и интерфейса веб-камеры Foscam? Думаю будет интересно, поэтому поехали!

Выбранная для этой самоделки веб-камера Foscam управляется прямо со смартфона, имеет собственный веб-интерфейс, работает в любом браузере и на любом девайсе, даже с 3G-соединением вашего телефона, сторонних приложений не требует и защищается паролем.

Видео-потоки с камер транслируются в отдельных окнах, быстро и безупречно, и под полным контролем.

Хочу предупредить сразу - Я НЕ НЕСУ ОТВЕТСТВЕННОСТИ за неправильное использование или ущерб, причиненный этим проектом, любым способом! Вы действуете на свой страх и риск!

Что для этого мозгопроекта необходимо:

- веб-сервер с поддержкой PHP c доменным именем,

- wi-fi модуль Esp8266 ESP-01,

- нажимная кнопка - 2шт.,

- подтягивающий резистор 2к2 или аналогичный - 2шт.,

- адаптер USB-TTL (для программирования wi-fi модуля) и несколько пин-разъемов («мама»),

- регулятор напряжения Ams1117 3.3В (для снижения напряжения 5В до 3.3В, чтобы запитать wi-fi модуль),

- блок питания 5В 1-2А (желательно 2А),

- в первом варианте компоновки: если внутри корпуса блока питания есть достаточно места, то wi-fi модуль помещается внутрь этого корпуса,

- во втором варианте компоновки: блок питания имеет USB-разъем «мама», тогда придется к плате модуля добавить USB-разъем «папа» и с помощью него подавать питание,

- сломанная USB-флешка,

- обновленная программа Arduino IDE

- дополнительно: веб-камеры Foscam для работы с веб-интерфейсом

- для обеспечения: мерцающий светодиод, для индикации успешной загрузки и ожидания загрузки

- внутренний сервер разрешающий WAN IP (данная версия соединяется с внешним сайтом для получения IP: checkip.dyndns.org).

Шаг 1: Подготовка Wi-Fi модуля для программирования

Для того, чтобы модуль можно было программировать его нужно слегка доработать:

- припаять два резистора — один к контакту CH-PD, второй к RST, оба свободных вывода резисторов припаять к контакту 3.3V,

- припаять две нажимные кнопки - одну между контактами GPIO0 и Ground, а другую между RST и Ground.

Пайку лучше вести с верхней стороны платы модуля, чтобы контакты нижней стороны оставить для монтажа пин-раъемов. При желании схему можно собрать с помощью макетной платы, но мозгопайка все же долговечней, хотя смотрите сами.

В следующем шаге будет дорабатываться блок питания, но сразу предупреждаю: USB-выход вашего компьютера не подходит для запитывания модуля ESP!!!

Шаг 2: Доработка блока питания - понижение напряжения с 5 до 3.3В

5В-й блок питания должен выдавать «надежный» 1А, а лучше 2А, так как во время передачи Wi-Fi-сигнала модуль довольно «прожорлив».

В самоделке используем регулятор напряжения Ams1117 3.3В, потому что делитель напряжения, собранный из посредством резисторов, вероятней всего, «выдаст» слишком малый ток, и даже если для питания модуля мы получим 3.3В, то все равно будем разочарованы. А этот регулятор является недорогим и лучшим решением.

Те конденсатор и резистор, что по инструкции следует добавить к регулятору, я не использовал, потому что он работает от стабильного источника питания, и скажу, что данный мозговариант надежно работает уже в течение нескольких лет.

контакт 3 — 5В (оранжевый провод)

контакт 2 - 3.3В (желтый провод)

контакт 1 — GND (два синих провода)

К контактам можно припаять несколько проводов со штырьковыми разъемами, тем самым получить одновременно два источника напряжения на 5В и 3.3В, что весьма полезно при сборке на макетной плате. В таком случае не забываем добавить и два заземляющих провода, для +3 и +5В, а для надежности все проводки скрепить пластиковым хомутом-стяжкой.

Для подключения этих проводов к модулю ESP (имеющего «папа»-разъемы) понадобятся промежуточные провода со штырьковыми «мама»-разъемами на концах.

Шаг 3: Подключение Wi-Fi модуля к USB-TTL-адаптеру и регулятору напряжения 3.3В

Соединения (модуль - адаптер — регулятор)

GND — — — — GND- — — — GND

ТХ — — — — — RX

RX — — — — — ТХ

3,3 — — — — — — — — — — — — — 3,3

Контакты заземления (Ground) регулятона напряжения, модуля и адаптера соединяем вместе, 3.3В идущие от регулятора соединяем ко входу ESP-модуля.

Ни в коем случае не соединяем модуль ESP c контактом 3.3В адаптера, даже если они на нем имеются, так как тем самым можно испортить USB-порт компьютера, ведь он не имеет защиты от тока такого номинала, которые используется в этой мозгоподелке ! А для запитывания ESP-модуля всегда используйте источник питания с требуемыми параметрами.

Следует знать, что некоторые TTL-USB адаптеры имеют 5В-ю логическую схему, которая для нашей поделки не подходит, нужна только 3.3В-я логика, иначе повредится ESP-модуль. Тип логики можно определить с помощью вольтметра, подсоединив его щупы к контактам ТХ и Ground, и при необходимости понизить напряжение можно добавлением сдвига уровня или делителя напряжения.

Шаг 4: Настройка файлов на веб-хостинге

Создаем папку «/ip» (имя чувствительно к регистру) в корневом каталоге вашей папки public_html, и распаковываем в нее /ip файлы с разрешением 644.

Ограничение.htaccess не позволяет пользователям составлять список файлов этой папки, потому что она не может быть запаролена, в противном случае модуль ESP8266 не мог бы получить к ней доступ и исполнять файлы внутри нее.

input.php и input2.php генерируют согласно URL-адреса браузера ip.txt и ip2.txt с обновленным IP модуля ESP8266, текущий код поддерживает 2-е разных локации, и чтобы добавить что-то еще вам нужно лишь отредактировать эти файлы.

Для управления FOSCAM-камеры необходимо создать папку «/cam» (опять же, регистр чувствителен) в корневом каталоге папки public_html, и распаковать в нее /cam-файлы с разрешением 644. Эту папку защитить мозгопаролем , если на вашем сервере доступна cpanel, то можете найти иконку «защита паролем» и задать пароль, который будет запрашиваться при указании браузеру перейти на www.yourhost/cam, тогда в любой браузере будет всплывать диалоговое окно с запросом этого пароля, все это защитит доступ к камерам.

foscam.php содержит интерфейс камерр, а еще метку дата/время ip-файлов и текущий ip локации. По метке дата/время можно видеть работает ли модуль. При этом часовой пояс может отображаться не верно, так как он показываетт время на сервере.

IP можно изменить вручную, он будет записан в ip.txt и ip2.txt, и для этого нужно ввести ip в поле и нажать обновление ip.

interface.png и interface2.png это прозрачные изображения задающие интерфейсу как будет отображаться экран. Необходимо подредактировать foscam.php и задать значение, static или ptz, соответствующее вашей FOSCAM-камере. По умолчанию разрешение 320х240, но кликнув на центр управления, открывается только эта камера с лучшей частотой обновления при разрешении 640х480.

Для редактирования foscam.php можно воспользоваться редактором кода или HTML-редактором, который может работать в режиме WYSWYG.

Во время работы мозгоплаты будут автоматически записываться файлы ip.txt и ip2.txt, содержащие обновленные ip двух локаций, где могут работать две разные платы. Каждый час (или когда вы зададите) плата будет подключаться к роутеру по wi-fi, получать ip-адрес и прописывать его в txt-файле на сервере. И даже в случае потери соединения с интернетом или отключения питание, то после устранения этих неполадок, ip будет периодически обновляться.

Шаг 5: Настройка FOSCAM-камер и роутера

На странице конфигурации TP-LINK-роутера:

Смотрим настройки на фото, они помогут избежать конфликта при связывании МАС-адреса и LAN-ip, роутер будет предоставлять для этого МАС-адреса только закрепленные LAN-ip.

Virtual servers (виртуальные серверы) - необходимо добавить локальные ip вашей камеры и соответствующие порты.

DHCP сервер выставляем включенным, а также проверяем включен ли UpnP.

Можно также настроить удаленное управление вашим роутером, для TP-Link-роутера есть соответствующий подпункт брандмауэра.

Не изменяйте логин по умолчанию, так как роутер должен быть публичен. Далее в соответствующих мозгополях

следует выставить 255.255.255.255 и порт, как правило, 8080.

На странице настроек FOSCAM камер:

Имя и пароль - следует задать новое имя и пароль, и не забыть «найти и заменить» их в foscam.php вместо admin и password.

Для «Основных параметров сети (Basic Network settings)» задать: «Obtain IP from DHCP Server» (Получать IP от DHCP-сервера).

В пункте Http Port задать: 8081, 8082 8083 последовательно на ваши камеры.

В UPnP Settings выставить: Using UPnP to Map Port. Это поможет восстановить соединение после отключения питания.

Настроив роутер и камеры для того, чтобы настройки обновились, их всех следует перезагрузить,при этом роутер в первую очередь.

Если камеры и роутер настроены верно, то к ним можно удаленно получить доступ с вашего Wan IP-адреса, например такого: http://187.34.157.22:8081 . Свой Wan IP можно проверить на https://www.whatismyip.com/

Шаг 6: Кодирование и программирование модуля ESP8266 с помощью Arduino IDE

Для программинга самоделки необходимо в Arduino IDE открыть прилагаемый скетч, и в соответствующих строках задать ssid «//your wifi ssid» и пароль «//your wifi pwd» вашего WiFi-роутера, а также имя вашего хоста «//your host without /IP» и путь к папке «/ip», содержащей файлы сервера, ее менять не нужно.

Возможно понадобится изменить строку

url += «input.php?ip=»;

которая дважды встречается в скетче, и если у вас есть второй модуль, то просто измените на input2.php.

Перед началом загрузки кода необходимо правильно выставить тип платы, для этого подменю инструментов следует выбрать «Generic ESP8266», а если такого нет, то в предпочтениях добавить дополнительные платы.

Для загрузки нужно, удерживая нажатой кнопку GPIO0, быстро нажать кнопку RST, а потом отпустить и предыдущую (кнопку GPIO0). Далее в IDE запустить компиляцию и мозгозагрузку .

Если все идет правильно, то открыв монитор последовательного порта со скоростью 9600 бод (бит/с), вы увидите следующее:

Connected To:

IP address: 192.168.0.103 (LAN IP)

Connected — Acquiring WAN IP:

connecting to

Requesting IP Update: /ip/input.php?ip=xxx.xxx.xxx.xxx

Ok

Шаг 7: Монтаж плат в корпус

После проверки самоделки на работоспособность необходимо поместить ее электронику в корпус, сделав тем самым самостоятельный завершенный девайс.

Если в выбранном вами корпусе для мозгоподелки есть достаточно свободного пространства, то резисторы и кнопки можно подключить так, как показано на фото, но если позднее вы планируете ее перепрограммировать, то размещать плату внутри корпуса не стоит.

Первый вариант: Размещение внутри корпуса

Для этого нужно вскрыть корпус старого блока питания, выпаять черный (выходящий) провод с разъемом, а затем поместить в корпус плату модуля и регулятор напряжения, предварительно заизолировав их, и «запитать» от тех контактов, к которым был припаян выходящий провод. Заизолировать компоненты можно с помощью подходящей пористой ленты или горячего клея.

В итоге должен получиться блок питания, без каких-либо проводов, и в данном варианте блок питания может быть 5В 1А.

Вариацией данного способа компоновки может быть размещение плат внутри блока питания, имеющего на выходе USB-разъем «мама». Тогда платы также следует закрепить внутри корпуса, заизолировать, и запитать их от контактов USB-разъема. Тем самым посредством этого доработанного блока питания вы все еще сможете заряжать свой телефон, но правда блок питания должен выдавать 5В 2А.

Вариант 2: Размещение снаружи

Если у вас есть нерабочая флешка, в корпус которой могут поместиться платы самоделки

, то можно использовать ее.

Нужно разобрать флешку, вынуть плату памяти, а на ее место поместить WiFi-модуль и регулятор напряжения, и запитать их через USB-разъем этой флешки. При этом понадобится еще подрезать штырьковые контакты модуля, чтобы он поместился в корпус флешки. И НИКОГДА НЕ ПОДКЛЮЧАЙТЕ эту доработанную флешку к USB-порту компьютера!

Затем флешку с модулем внутри нужно подключить к блоку питания и проверить наличие WiFi сигнала с помощью вашего смартфона. А в целом проверить работоспособность готовой мозгоподелки

можно посредством вашего брузера зайдя на /cam/foscam.php вашего сервера. И еще, следует обновится с текущим ip и меткой дата/времени.

На этом все, надеюсь информация этой мозгостатьи

будет вам полезна!

Сейчас мы установим роль сервера DNS-сервер на операционной системе Microsoft Windows Server 2012 R2 Datacenter, затем создадим зону прямого просмотра, а также вспомним, что такое вообще DNS и для чего он нужен.

И прежде чем устанавливать и настраивать DNS сервер, давайте вспомним, что такое DNS и DNS сервер. Так как подобной информации в Интернете полно мы рассмотрим это кратко и перейдем сразу к делу. Напомню, что в прошлых статьях мы рассматривали установку Windows Server 2012 R2 и установка и настройку DHCP сервера на этой же операционной системе, теперь продолжаем и на очереди у нас DNS сервер.

Что такое DNS и DNS сервер?

DNS (Domain Name System ) – это система доменных имён, которая позволяет по доменному имени узнать IP адрес хоста и наоборот. Так как у каждого компьютера или сетевого устройства есть свой IP адрес и для того чтобы обратиться к тому или иному компьютеру или устройству соответственно нужно знать этот IP адрес, но так как запоминать определенную последовательность цифр не удобно, да и как если, например Вы обращаетесь ко многим компьютерам (запомнить просто не реально) поэтому чтобы не запоминать эти цифры, и существует система доменных имен, например, что лучше для восприятия 192.168.1.1 или mycomp. Вот такое простое определение, но так как материал для начинающих администраторов, этого вполне достаточно.

DNS сервер – это сетевая служба или по-простому программное обеспечение которое обеспечивает и поддерживает работу DNS. DNS сервер может отвечать за определенную зону, в которой располагаются соответствующие компьютеры. И так как система DNS иерархическая то DNS сервер может перенаправить запрос вышестоящему серверу, в случае если он не может определить ip адрес хоста по доменному имени.

Хватит теории, и так как материал посвящен именно установки роли DNS сервер, давайте переходить непосредственно к этому.

Примечание! Как видно из названия, DNS сервер мы будем устанавливать на ОС Windows Server 2012 R2 Datacenter, только мы будем использовать, как и в прошлых статьях, ознакомительную версию.

Установка DNS сервера на Windows Server 2012 R2

Шаг 1

Открываем диспетчер серверов и выбираем «Добавить роли и компоненты »

Шаг 2

На следующем окне ничего не нужно делать, это окно простое напоминание администратору о том, что учетная запись администратора должна быть защищена надежным паролем, о том, что необходимо устанавливать все последние обновления, кстати, можно сделать так чтобы это окно не появлялось в следующий раз, для этого поставьте соответствующую галочку. И жмем «Далее »

Шаг 3

На этом шаге, также ничего не нужно делать, все по умолчанию выбрано правильно именно так как нам и нужно, жмем «Далее »

Шаг 4

Затем предстоит выбрать сервер, на который будет производиться установка роли DNS сервера, так как у меня сервер один я его и выбираю, жму «Далее »

Шаг 5

Вот как раз на этом шаге и нужно выбрать, какие роли мы будем устанавливать, а мы соответственно будем устанавливать роль DNS сервер, поэтому выбираем его

Затем нам сразу предложат установить средства администрирования DNS сервера, и так как я буду администрировать его на этом же сервере, я жму «Добавить компоненты », чтобы на следующем шаге их не искать и принудительно не выбирать. А если Вы будете администрировать DNS сервер с другого сервера, то можете и не добавлять эти средства, а добавить их соответственно на том сервере, с которого будет осуществляться настройка и управление.

Шаг 6

Шаг 7

На следующем окне нам говорят, на что обратить внимание при установке роли DNS сервер, жмем «Далее »

Шаг 8

Все подтверждаем установку нажатием кнопку «Установить », ставить галочку «Автоматический перезапуск сервера» в данном случае не нужно.

Вот и все началась установка

Продлится она не долго минуты 3, и появится следующее сообщение, жмем «Закрыть »

Все, роль сервера DNS-сервер установлена. Для запуска средств управления DNS сервером используйте Диспетчер серверов->Средства ->DNS

Или через меню Пуск

Само средство управления выглядит следующим образом

Создание зоны прямого просмотра на DNS сервере 2012 R2

На группе «Зоны прямого просмотра» щелкаем правой кнопкой мыши и выбираем «Создать новую зону »

После у нас запустится мастер создания новой зоны, жмем «Далее »

В следующем окне выбираем тип наше зоны, описание можете посмотреть непосредственно под каждым типов, я выбираю «Основную » жму «Далее »

Затем нам предстоит написать имя нашей зоны, в моем случае, так как сервер тестовый я выберу имя local , Вы в свою очередь пишете, название вашего домена, или если Ваш домен не будет иметь выхода в Интернет другими словами локальный (чисто в Вашей сети), то в принципе можете писать все что угодно.

Затем предстоит выбрать «Тип динамического обновления» я пока такой функционал запрещу, но в последствии я всегда могу его включить, а Вы можете включить его, если, например, у Вас DNS сервер только для Вашей локальной сети, жму «Далее »

Заключительное окно, которое говорит нам, что все готово, мы соответственно и жмем «Готово »

Вот и все зона создана, давайте создадим запись типа A, например для нашего же сервера. Для этого по зоне щелкаем правой кнопкой мыши и жмем «Создать узел A или AAAA »

Затем вводим имя нашего узла, которое мы хотим, чтобы у него было, и соответственно какой у него IP адрес, это уже по факту. Жмем «Добавить узел »

Появится сообщение о том, что узел создан

И появится соответствующая запись

Затем не забываем проверить, какой днс сервер установлен у нас в настройках сетевого интерфейса (он должен быть соответственно наш, т.е. ip адрес этого сервера). Потом соответственно мы можем проверить работу только что установленного DNS сервера, например, запустить командную строку и попробовать пропинговать узел который мы создали чуть ранее

Как видите, система распознала по доменному имени его IP адрес. И на этом предлагаю заканчивать. Удачи!

Интернет - это совокупность локальных сетей компьютеров, расположенных по всему миру, которые связываются между собой по единым правилам, называемым протоколами.

Для того, чтобы не запоминать числовой адрес компьютера, была создана система DNS. Система Доменных Имен или DNS (Domain Names System), связывает имена, подобные c цифровыми адресами(185.12.92.137), которые используют компьютеры, чтобы связываться друг с другом.

Для того, чтобы Ваш сайт с Вашим доменным именем заработал - необходимо указать DNS-сервера, на которых будет "записано", на каком именно сервере(хостинге) находится Ваш сайт. DNS сервера имеют вид:

Ns1.yourhosting.ru

ns2.yourhosting.ru

Есть три пути настроки DNS:

- DNS регистратора. В этом случае, Вам нужно будет полностью настроить зону DNS как в третьем варианте.

- DNS хостинг-провайдера. В этом случае всю предварительную настройку DNS, достаточную для нормальной работы Вашего сайта сделает хостинг-провайдер.

- Сторонний DNS. Вы можете указать хостинг DNS вообще на стороннем сервере DNS, например, Яндекс-DNS .

Как указать (изменить) DNS-сервера для домена?

Для указания/изменения DNS-сервера у домена, то Вам необходимо:

- зарегистрироваться у регистратора домменых имен;

- Найти нужный домен и выбрать там "Управление DNS-серверами / Делегирование"

- В открывшейся форме укажите нужные DNS-сервера (IP можно не указывать). или установите галочку "Использовать DNS-сервера регистратора".

- Нажмите на кнопку "Сохранить".

Информация о Ваших изменениях будет доступна за период от нескольких минут до 72 часов. Поэтому в первое время возможно, что DNS-сервера будут старые. Это не зависит не от регистратора не от хостиг-провайдера. Вам остается только ждать.

Настройка DNS-записей.

Для внесения/изменения записей на DNS сервере Вам необходимо сделать следующее:

Пример внесения записей в DNS:

Предположим, вы зарегистрировали домен mydomain.ru и IP-адрес web-сервера, на котором будет расположен сайт - 195.128.128.26. В этом случае Вам потребуется создать минимум две записи типа "A" для Вашего домена (чтобы связать mydomain.ru и www.mydomain.ru с адресом 195.128.128.26). Для этого в форме добавления записей "A" в поле "Имя поддомена" укажите "@" для первой записи и "www" для второй записи, а в поле "Данные" укажите 195.128.128.26 (для обоих записей).

Чтобы сделать пересылку всех поддоменов на IP адрес, нужно в качестве "Имени поддомена" указать *

Пример 2: Вы хотите, чтобы адрес mail.mydomain.ru указывал на тот же хост, что и адрес relay.highway.ru. Для этого необходимо в поле "Имя поддомена" указать "mail", выбрать "Тип записи" CNAME, а в поле "Данные" указать "relay.highway.ru.".

Пример DNS-записей для зоны mydomain.ru:

@ A 195.161.114.80 @ MX 10 relay.highway.ru. www A 195.161.114.80 ctrl CNAME ctrl.muse.highway.ru. ftp CNAME ftp.muse.highway.ru. mail CNAME relay.highway.ru. ssh CNAME ssh.muse.highway.ru.

Инструкции по смене DNS-серверов

- Если вы указываете у домена RU, SU, РФ DNS-сервера, которые расположены в этом же домене (т.е. "свои" DNS), например, для домена testsite.ru вы указываете DNS-сервера ns1.testsite.ru и ns2.testsite.ru , то обязательно необходимо указать для каждого DNS-сервера его IP адрес.

- Если вы указываете у любого домена DNS-сервера, которые расположены в другом домене, например, для домена testsite.ru вы указываете DNS-сервера ns1.abrakadabra.ru и ns2.abrakadabra.ru , то указывать для каждого DNS-сервера IP адреса не нужно .

- IP адреса у DNS-серверов (в случае необходимости их указания, см. выше) для доменов RU, SU, РФ должны отличаться хотя бы на одну цифру! Одинаковые IP для всех DNS не допустимы.

- Для международных доменов (com, net, org, info и т.п.) DNS-сервера, которые вы указываете у домена, должны быть обязательно зарегистрированы в международной базе NSI Registry. Если они там не зарегистрированы, то указать их нельзя. Для международных доменов IP адреса у DNS-серверов указывать не нужно. Они указываются при регистрации DNS в базе NSI Registry

Как прикрепить домен к IP адресу?

Для того, чтобы прикрепить домен к IP адресу, Вам необходимо:

Теперь Вам нужно подождать, пока изменения вступят в силу и Ваш сайт будет открываться с этого IP адреса. Это может занять до 72 часов.

Как долго происходит изменение DNS?

Сами изменения в DNS вносятся моментально. Но в связи с тем, что провайдеры кэшируют DNS, то процесс изменения DNS по всему миру может занять время от нескольких минут до 72 часов.

Какие DNS сервера можно использовать для доступа в интернет?

Для получения IP адреса по имени домена можно использовать следующие DNS сервера:8.8.8.8 4.4.4.4

77.88.8.8 77.88.8.1

Поробности о яндекс DNS и о том, как с помощью DNS защититься от вредоносных сайтов читайте на dns.yandex.ru

- Читать

Зона представляет собой базу данных, содержащую полномочную информацию об области пространства имен DNS. При установке DNS-сервера вместе сконтроллером домена автоматически создается зона DNS для поддержки домена Active Directory. Если же DNS-сервер был установлен на контроллере домена, сервере - члене домена или автономном сервере, зоны следует создавать иконфигурировать вручную.

В этом занятии описаны принципы создания и настройки зоны, а также изложены сведения, необходимые для корректного конфигурирования зоны.

Создание зон

Зона DNS

представляет собой базу данных, содержащую записи, которые

связывают имена с адресами в описываемой области пространства имен DNS

. Хотя

для ответов на запросы имен DNS

-сервер может использовать кэшированную

информацию с других серверов, он уполномочен отвечать на запросы лишь в

локально управляемой зоне. Для любой области пространства имен DNS

,

представленной именем домена (например, google

.ru

), существует только один

полномочный источник данных зоны.

При необходимости создать на DNS

-сервере новую зону можновоспользоваться мастером создания новой зоны (New

Zone

Wizard

) в диспетчере DNS

(DNS

Manager

). Для запуска мастера щелкните правой кнопкой мыши значок сервера в дереве консоли диспетчера DNS

и примените команду Создать новую зону (New

Zone

).

Мастер создания новой зоны содержит следующие страницы конфигурации:

■ Тип зоны (Zone Type);

■ Область репликации зоны , интегрированной в Active Directory (Active Directory Zone Replication Scope);

■ Зона прямого или обратного просмотра (Forward or Reverse Lookup Zone );

■ Имя зоны (Zone Name );

■ Динамическое обновление (Dynamic Update ).

В следующих разделах описаны концепции конфигурации, связанные с этими пятью страницами мастера.

Выбор типа зоны

На странице Тип зоны (Zone Type) мастера создания новой зоны (New Zone Wizard) можно выбрать создание основной зоны, дополнительной или зоны-заглушки. Создав на контроллере домена основную зону или зону-заглушку, вы сможете хранить данные зоны в Active Directory.

* Основные зоны

Самым распространенным типом зон DNS является основная зона (Primary zone). Она обеспечивает исходные данные чтения/записиисточника, предоставляющие локальному DNS-серверу полномочия отвечать назапросы DNS области пространства имен DNS.

Локальный DNS-сервер, управляющий основной зоной, служит первичным источником данных об этой зоне. Сервер хранит главную копию данных зоны в локальном файле или в доменных службах Active Directory (Active Directory Domain Services , AD DS ). Если зона сохраняется в файле, а не в Active Directory, этот файл но умолчанию получает имя имя_зоны. dns и хранится в папке %systemroot %\System 32\Dns на сервере.

* Дополнительные зоны

Обеспечивают полномочную копию с правом только для чтения основной зоны или еще одной дополнительной зоны.

Дополнительные зоны (Secondary zones ) предоставляют возможностьснизить объем трафика запросов DNS в областях сети, где происходитинтенсивное запрашивание и использование данных зоны. Кроме того, в случаенедоступности сервера, который управляет основной зоной, дополнительная зона может обеспечивать разрешение имен до тех пор, пока основной сервер снова не станет доступным.

Исходные зоны, из которых дополнительные зоны получают информацию, называются мастер-зонами, а процедуры копирования данных, обеспечивающие регулярное обновление информации зоны, называются передачами зон. Мастер-зоной может быть основная зона или другая дополнительная зона. Мастер-зону можно назначить для создаваемой дополнительной зоны в мастере создания новой зоны (New Zone Wizard ). Поскольку дополнительная зона — это копия основной зоны, управляемая еще одним сервером, ее нельзя хранить в Active Directory .

* Зоны-заглушки

Аналогичны дополнительной зоне, однако содержат записи ресурсов, необходимые для идентификации полномочных DNS -серверовглавной зоны. Зоны-заглушки (Stub zone ) часто применяются для того, чтобыродительская зона (например, google .ru ) могла использовать обновляемый список серверов имен, доступных в делегированной дочерней зоне (например: translate .google .ru ). Они также служат для улучшения разрешения имен иупрощения администрирования DNS .

* Хранение зон в Active Directory

При создании основной зоны илизоны-заглушки на контроллере домена, на странице Тип зоны (Zone Type ) мастера можно выбрать опцию сохранения зоны в Active Directory . Данные зон,интегрированных в Active Directory , автоматически реплицируются в Active Directory в соответствии с параметрами, выбранными на странице Областьрепликации зоны, интегрированной в Active Directory (Active Directory Zone Replication Scope ). Благодаря этой опции нет необходимости настраивать передачу зон на дополнительные серверы.

Интеграция зоны DNS в Active Directory дает несколько преимуществ. Во-первых, поскольку службы Active Directory выполняют репликацию зон, нет необходимости в настройке отдельного механизма передачи зон DNS между основным и дополнительными серверами. Множественная репликация в сети автоматически обеспечивает отказоустойчивость и повышеннуюпроизводительность благодаря доступности множества основных серверов с правом чтения/записи. Во-вторых, службы Active Directory позволяют выполнять обновление и репликацию отдельных свойств записей ресурсов на DNS-серверах.Поскольку не передается множество полных записей ресурсов, снижается нагрузка на сетевые ресурсы во время передачи зон. Наконец, зоны, интегрированные в Active Directory, обеспечивают также опциональные возможности внедрения требований безопасности динамических обновлений, настройка которыхосуществляется на странице Динамическое обновление (Dynamic Update) мастера создания зоны.

ПРИМЕЧАНИЕ: Контроллеры домена с правом чтения и зоны, интегрированные в Active Directory

На традиционных контроллерах доменов копии зоны предоставляется право чтения/записи. На контроллерах доменов с доступом лишь для чтения (Read-O nly Domain Controller, RODC) копии зоны назначается лишь право чтения.

* Стандартные зоны

При создании зоны на контроллере домена опциясохранения зоны в Active Directory на странице Тип зоны (Zone Type ) выбирается по умолчанию. Однако этот флажок можно снять и создать так называемую стандартную зону. На сервере, не являющемся контроллером домена, можно создавать лишь стандартные зоны, а флажок на этой странице неактивен.

В отличие от зоны, интегрированной в Active Directory , стандартная зона сохраняет свои данные в текстовом файле на локальном DNS -сервере. Кроме того, в случае использования стандартных зон можно конфигурировать только основную копию с правом чтения и записи данных зоны. Всем остальнымкопиям зоны (дополнительные зоны) назначено право только для чтения.

Модель стандартной зоны подразумевает одну точку сбоя перезаписываемой версии зоны. В случае недоступности основной зоны в сети никакие изменения в зону внести нельзя. Однако запросы имен в зоне могут не прерываться, пока доступны дополнительные зоны.

Выбор области репликации зоны, интегрированной в Active Directory

На странице Область репликации зоны, интегрированной в Active Directory (Active Directory Zone Replication Scope ) мастера создания новой зоны (New Zone Wizard ) можно выбрать контроллеры домена в сети для сохранения данных зоны. Эта страница, появляется только при выборе опции сохранения зоны и Active Directory . Опции выбора области репликации зон определяют контроллеры домена, среди которых будет выполниться репликация данных зон.

Па этой странице представлены такие опции:

■ Сохранение зоны на всех контроллерах домена , которые также являются DNS-серверами во всем лесе Active Directory;

■ Сохранение зоны на всех контроллерах домена , которые также служит DNS-серверами и локальном домене Active Directory;

■ Сохранение зоны на всех контроллерах домена и локальном домене Active Directory (используется для совместимости с Windows 2000);

■ Сохранение зоны на всех контроллерах домена , указанных и области настраиваемого раздела каталога Active Directory.

Более подробно эти опции описаны во второй теме.

Создание зон прямого и обратного просмотра

На странице Зона прямого или обратного просмотра (Forward or Reverse Lookup Zone) мастера создания попой зоны (New Zone Wizard) необходимо выбрать тип создаваемой зоны; зона прямого просмотра (Forward Lookup Zone) или зона обратного просмотра (Reverse Lookup Zone).

В зонах прямого просмотра DNS-серверы сопоставляют полные доменные имена FQDN с IP-адресами. В зонах обратного просмотра DNS-серверы сопоставляют I P-адреса именам FQDN. Таким образом, зоны прямого просмотра отвечают на запросы разрешения имен FQDN в IP-адреса, а зоны обратного просмотра отвечают на запросы разрешения IP-адресов в имена FQDN.Отметим, что зоны прямого просмотра получают имя в соответствии с доменными именами D NS, для которых выполняется разрешение, например google .com. Зоны обратного просмотра именуются и обратном порядке первых трех октетов адресного пространства, для которого обеспечивается разрешение имен, плюс, дополнительный тег in-addr.arpa. Например, при разрешении имен для подсети 192.168.1.0/24 зона обратного просмотра получит имя 1.168.192.in-addr.arpa. В зоне прямого просмотра отдельная запись базы данных, сопоставляющая имя узла с адресом, называется записью узел (А). В зоне обратного просмотра отдельная запись базы данных, сопоставляющая IP-адрес, с именем узла, называется указателем или PTR -записью.

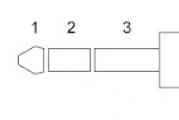

Принцип работы мои прямого и обратного просмотра продемонстрирован на рисунке.

Зона прямого просмотра

Зона обратного просмотра

ПРИМЕЧАНИЕ: Мастер настройки DNS-сервера

Для одновременного создания зон прямого и обратного просмотра можноиспользовать мастер настройки DNS-сервера (Configure A DNS Server Wizard). Чтобы запустить мастер, в дереве консоли диспетчера DNS щелкните правой кнопкой мыши значок сервера и примените команду Настроить DNS-сервер (Configure A DNS Server).

Выбор имени зоны

На странице Имя зоны (Zone Name ) мастера создания новой зоны (New Zone Wizard ) можно выбрать имя создаваемой зоны прямого просмотра, Зоны обратного просмотра получают особые имена в соответствии с диапазоном IP -адресов, для которых являются полномочными.

Если зона создается для разрешения имен в домене Active Directory, лучше всего указать имя зоны, соответствующее имени домена Active Directory. Например, если организация содержит два домена Active Directory, с именами google .ru и translate .google .ru , инфраструктура разрешения имен должна включать две зоны с именами, соответствующими именам этих доменов.

В случае создания зоны для пространства имен DNS не в среде ActiveDirectory, нужно указать имя Интернет-домена организации, например wikipedia .org .

ПРИМЕЧАНИЕ: Добавление DNS -сервера на контроллер домена

Чтобы добавить DNS -сервер на существующий контроллер домена, обычно добавляется копия основной зоны, обеспечивающая разрешение имен влокальном домене Active Directory . Для этого нужно просто создать зону, имя которой соответствует имени существующей зоны в локальном домене Active Directory . Новая зона будет заполнена данными с других DNS -серверов в домене.

Настройка параметров динамического обновления

Клиентские компьютеры DNS могут регистрировать и динамически обновлять свои записи ресурсов с помощью DNS -сервера. По умолчанию DNS -клиенты со статическими IP -адресами обновляют записи узлов (А или АААА) иуказателей (PTR ), a DNS -клиенты, являющиеся DHCP -клиентами, — лишь записи узлов. В среде рабочей группы DHCP -сервер обновляет записи указателя от лица DHCP -клиента при каждом обновлении конфигурации IP .

Для успешного динамического обновления DNS зона, в которой клиенты регистрируют или обновляют записи, должна быть отконфигурирована для приема динамических обновлений. Существует два типа такого обновления:

■ Безопасное обновление (Secure updates )

Позволяет выполнять регистрацию только с компьютеров домена Active Directory и обновление лишь с того компьютера, который изначально выполнял регистрацию.

■ Небезопасные обновления (Nonsecure updates )

Позволяет выполнять обновление с любого компьютера.

На странице Динамическое обновление (Dynamic Update ) мастера создания новой зоны (New Zone Wizard ) для создаваемой зоны можно разрешитьбезопасные, небезопасные динамические обновления или вообще запретить обновление.

Анализ встроенных записей ресурсов

При создании новой зоны автоматически создается два типа записей. Во-первых, такая зона всегда включает начальную запись зоны SOA (Start Of Authority ), определяющую основные свойства зоны. Кроме того, новые зоны содержат хотя бы одну запись сервера имен NS (Name Server ), указывающую имяполномочного сервера (серверов) зоны. Далее описаны функции этих двух записей ресурсов.

Начальные записи зоны

При загрузке зоны DNS-сервер использует начальную запись зоны SOA (Start Of Authority) для определения основных свойств и полномочий зоны. Эти параметры также характеризуют частоту передачи зон между основным идополнительным сервером. Если дважды щелкнуть запись SOA, откроется вкладка Начальная запись зоны (SOA) (Start Of Authority (SOA)) диалогового окна свойств зоны.

■ Серийный номер (Serial Number)

Это текстовое поле вкладки Начальная запись зоны (SOA) содержит номер редакции файла зоны. Указанное здесь число увеличивается каждый раз при изменении записей ресурсов в зоне. Его также можно увеличить вручную с помощью кнопки Увеличить (Increment).

Если зоны отконфигурированы для выполнения передач зон на один или несколько дополнительных серверов, эти дополнительные серверыпериодически запрашивают серийный номер зоны на главном сервере. Такие запросы называются запросами SOA. Если в запросе SOA получен серийный номер основной зоны, равный серийному номеру дополнительной зоны, передача не выполняется. Если же серийный номер зоны на главном сервере больше соответствующего значения на запрашивающем дополнительном сервере, последний инициирует передачу зоны.

ПРИМЕЧАНИЕ: Передача зон на основном сервере

Щелчком кнопки Увеличить (Increment) инициируется передача зоны.

■ Основной сервер (Primary Server )

■ Ответственное лицо (Responsible Person)

В это поле вводится имяответственного лица (RP), соответствующее доменному почтовому ящикуадминистратора зоны. Имя, введенное в это поле, всегда должно завершаться точкой. По умолчанию используется имя hostmaster.

■ Интервал обновления (Refresh Interval)

Значение в этом поле определяет время ожидания дополнительного DNS-сервера перед запросом обновления зоны на главном сервере. По истечении интервала обновлениядополнительный DNS-сервер запрашивает на главном сервере копию текущей записи SOA. После получения ответа дополнительным DNS-сервер сравниваетсерийный номер текущей записи SOA главного сервера (указанной в ответе) с серийным номером своей локальной записи SOA. Если эти значенияотличаются, дополнительный DNS-сервер запрашивает передачу зоны с главного DNS-сервера. По умолчанию назначается интервал обновления 15 минут.

■ Интервал повтора (Retry Interval)

■ Срок истекает после (Expires After)

Значение в этом поле определяет интервал времени, в течение которого дополнительный сервер продолжает выполнение запросов DNS-клиентов, не обращаясь к главному серверу. По истечении этого времени данные считаются ненадежными. По умолчанию для этого параметра назначается один день.

■ Минимальный срок жизни TTL (Minimum (Default) T TL)

Значения TTL не относятся к записям ресурсов в полномочных зонах. И этих зонах для значений TTL используется время жизни кэша записи ресурсов на неполномочных серверах. DNS-сервер, который внес в кэш запись ресурса из предыдущего запроса, сбрасывает эту запись, но истечении TTL записи.

■ Срок жизни (TTL) записи (TTL For This Record)

Значение , указанное в этом иоле, определяет срок жизни текущей записи SOA . Это значение заменяет значение по умолчанию, указанное в предыдущем поле.

Записи серверов имен

Запись сервера имен (NS) указывает полномочный сервер для зоны. Присоздании зоны в Windows Server 2008 каждый сервер, управляющий основной копией зоны, интегрированной в Active Directory, получит собственную запись NS в новой зоне по умолчанию. При создании стандартной основной зоны по умолчанию будет добавлена запись NS локального сервера.

Для серверов, управляющих дополнительными зонами, нужно вручную добавить записи NS в основную копию зоны.

Записи NS создаются с помощью иной процедуры, чем в случае создания других типов записей ресурсов. Чтобы добавить записи NS, в диспетчере DNS дважды щелкните любую существующую запись NS. Откроется вкладкаСерверы имен (Name Servers) диалогового окна свойств зоны. На вкладке Серверы имен щелкните кнопку Добавить (Add), чтобы добавить имя FQDN и IP-адрес сервера, управляющего дополнительной зоной локальной основной зоны. Добавив новый сервер, щелкните ОК - в диспетчере DNSпоявится новая запись NS, указывающая этот сервер.

ПРИМЕЧАНИЕ: Включение передачи в дополнительные зоны

Дополнительная зона не распознает эту запись как действительный сервер имен, пока содержит действительную копию данных зоны. Чтобы дополнительная зона получила эти данные, нужно включить передачу зон для этого сервера на вкладке Передача зон (Zone Transfers) диалогового окна свойства зоны. Эта вкладка более детально описана в следующей теме.

Ниже приведен пример записи, созданной в файле стандартной зоны:

@ NS dns1.lucernepublishing.com.

Символ @ представляет зону, определенную записью SOA в файле зоны. Затем полная запись сопоставляет домен wikipedia .org с DNS-сервером dns1.wikipedia .org .

Создание записей ресурсов

Помимо записей SOA и NS автоматически создаются еще некоторые записи ресурсов. Например, во время установки нового DNS -сервера, когда сервер назначается контроллером домена, многие записи SRV доменных служб Active Directory (AD DS ) создаются автоматически в локально управляемой зоне. Помимо этого, посредством динамического обновления многие DNS -клиенты по умолчанию автоматически регистрируют записи узлов (А и АААА) иуказателей (PTR ) в зоне.

Несмотря на то что многие записи ресурсов создаются автоматически, вкорпоративных средах обычно требуется создать некоторые записи ресурсоввручную, например почтовые обменники MX (Mail Exchanger ) для почтовыхсерверов, псевдонимы (CNAME ) для веб-серверов и серверов приложений, а также записи узлов для серверов и клиентов, которые не могут выполнять собственные обновления.

Чтобы вручную добавить запись ресурса для зоны, в консоли Диспетчер DNS (DNS Manager ) щелкните правой кнопкой мыши значок зоны и в контекстном меню выберите тип создаваемой записи.

После выбора записи в контекстном меню откроется диалоговое окно, где можно указать имя записи и связанный с ней компьютер. Отметим, что имя компьютера с IP -адресом связывают толькозаписи узла. Большинство типов записей связывают имя службы или псевдоним с исходной записью узла. Таким образом, запись MX полагается на присутствие в зоне записи узла SRV 12.nwtraders .msft .

Типы записей

Ниже приведены распространенные записи ресурсов, создаваемые вручную:

■ узел (А или АЛАА );

■ псевдоним (CNAME );

■ почтовый обменник (MX );

■ указатель (PTR );

■ расположение службы (SRV ).

Узел (А или АААА)

Для большинства сетей основную часть записей ресурсов в базе данных зоны составляют записи ресурсов узлов. Эти записи используются в зоне для связывания компьютерных имен (имен узлов) с IP -адресами.

Даже при включении динамических обновлений для зон в некоторыхсценариях записи узлов нужно будет добавлять записи в зону вручную. На рисунке далее компания Contoso , Inc . использует доменное имя contoso .com в общедоступном пространстве имен и внутреннем домене Active Directory . В этом случаепубличный веб-сервер www .contoso .com расположен вне домена Active Directory ивыполняет обновления лишь на публичном полномочном DNS -сервере contoso .com . Но внутренние клиенты пересылают свои запросы DNS на внутренние DNS - серверы. Так как запись А сервера www .contoso .com не обновляется динамически на внутренних DNS -серверах, ее добавляют вручную, чтобы внутренниеклиенты могли разрешать имена и подключаться к общественному веб-серверу.

Записи узлов можно добавлять вручную, если в сети используется сервер UNIX. Например, компания Fabrikam, Inc. имеет в своей частной сети один домен Active Directory с именем fabrikam ,com . Эта сеть такжевключает UNIX-сервер App1.fabrikam,com, который запускает важное приложение для выполнения ежедневных операций компании. Так как UNIX-серверы не могут выполнять динамические обновления, придется вручную добавить запись узла сервера Арр1 на DNS-сервер, управляющий зоной fabrikam,com. Впротивном случае пользователи не смогут подключаться к серверу приложений, указывая его имя FQDN.

Псевдоним (CNAME)

Эти записи иногда называют каноническими именами. Они позволяют использовать несколько имен для указания одного узла. Например, известные имена серверов (ftp, www), как правило, регистрируются спомощью записей CNAME. Эти записи сопоставляют имена узлов, соответствующие их службам, с реальной записью Акомпьютера, управляющего службой.

■ Когда требуется переименовать узел , указанный в записи А той же зоны .

■ Когда групповое имя известного сервера (например , www) требуется разрешить в группу отдельных компьютеров (каждый из которых содержит индивидуальные записи А), обеспечивающих одну и ту же службу (например, группа резервных веб-серверов).

Почтовый обменник (MX )

Эти записи используются приложениями электронной почты для локализации почтового сервера в зоне. Они позволяютсопоставлять доменное имя, указанное в адресе электронной почты с записью Акомпьютера, управляющего почтовым сервером в домене. Таким образом, этот типзаписи позволяет DNS -серверу обрабатывать адреса электронной почты, вкоторых не указан почтовый сервер.

Часто записи MX создаются для обеспечения отказоустойчивости ещеодного почтового сервера на случай недоступности предпочтительного сервера.

Множеству серверов назначаются значения предпочтений. Чем ниже это значение, тем выше порядок предпочтения сервера.

ПРИМЕЧАНИЕ: Символ @

В данном примере символ @ представляет локальное доменное имя, содержащееся в адресе электронной почты.

Указатель PTR

Эта запись используется лишь в зонах обратного просмотра для поддержки обратного просмотра, который производится при разрешении IP -адресов в имена узлов или имена FQDN . Обратный просмотр выполняется в корневых зонах домена in -addr .arpa . Записи PTR можно добавлять в зоны вручную или автоматически.

Ниже приведен пример текстового представления в файле зоны записи PTR , созданной в диспетчере DNS , которая сопоставляет IP -адрес 192.168.0.99 имени узла server 1.google .ru :

99 PTR server 1. google . ru .

ПРИМЕЧАНИЕ: Номер 99 записи PRT

В зоне обратного просмотра последний октет IPv 4-адреса эквивалентен имени узла. Поэтому число 99 представляет имя, назначенное узлу внутри зоны 0.168.192.in -addr .arpa . Эта зона соответствует подсети 192.168.0.0.

Расположение службы SRV

Записи SRV применяют для указаниярасположения служб в домене. Клиентские приложения, использующие SRV , посредством DNS могут извлекать записи SRV серверов приложений.

В качестве приложения, использующего SRV , можно привести Windows Server 2008 Active Directory . Служба сетевого входа в систему Netlogon использует записи SRV для локализации контроллеров домена, выполняя поискдомена Службы Active Directory облегченного доступа к каталогам (Lightweight Directory Access Protocol , LDAP ). DNS , чтобы повысить отказоустойчивость или устранить неполадки сетевых служб.

Включение DNS для разрешения WINS

На вкладке WINS окна свойств зоны можно указать WINS -сервер, к которому будет обращаться служба DNS -сервер для просмотра имен, не найденных с помощью запросов DNS . При указании WINS -сервера на вкладке WINS диалогового окна свойств зоны прямого просмотра в эту зону добавляется особая запись WINS , ссылающаяся на этот WINS -сервер. При указанииWINS -сервера на вкладке WINS диалогового окна свойств зоны обратного просмотра в зону добавляется особая запись WINS -R , определяющая этот WINS -сервер.

Например, если DNS -клиент запрашивает имя ClientZ .contoso .com ипредпочитаемый DNS -сервер не может найти ответ в обычных источниках (кэше, данных локальной зоны и с помощью опроса других серверов), серверзапрашивает имя CLIENTZ . на WINS -сервере, указанном в записи WINS . Если WINS -сервер отвечает на запрос, DNS -сервер возвращает его ответ клиенту.

Очистка и удаление устаревших записей

Штампы времени используются в DNS для отслеживания возрастадинамически регистрируемых записей ресурсов. Очистка устаревших записейпредставляет собой процесс удаления устаревших записей со штампами времени. Очистка может выполняться только в случае использования штампов времени. Штампы времени и очистка в совокупности обеспечивают удаление старых записей, которые могут накапливаться со временем в зоне. По умолчанию штампы времени и очистка отключены.

Включение очистки

Чтобы включить очистку для отдельной зоны, нужно включить эту функцию на уровне сервера и уровне зоны.

Чтобы включить очистку на уровне сервера, в дереве консоли Диспетчера DNS (DNS Manager ) щелкните правой кнопкой мыши значок сервера ипримените команду Установить свойства очистки для всех зон (Set Aging /Scavenging For All Zones ). Затем в открывшемся диалоговом окне Свойства очистки сервера (Server Aging /Scavenging Properties ) установите флажок Удалять устаревшие записи ресурсов (Scavenge Stale Resource Records ). Хотя этот параметр включает на уровне сервера штампы времени и очистку для всех новых зон, он не включает штампы времени и очистку существующих зон, интегрированных в Active Directory .

Чтобы задействовать их, щелкните ОК, а затем в открывшемся диалоговом окне Подтверждение очистки сервера от устаревших ресурсов (Server Aging/ Scavenging Confirmation) установите флажок для применения этих параметров к существующим зонам, интегрированным в Active Directory.

Чтобы включить штампы времени и очистку на уровне зоны, откройте Свойства зоны, а затем на вкладке Общие (General) щелкните кнопку Очистка (Aging). В открывшемся диалоговом окне Свойства очистки для зоны (Zone Aging/Scavenging Properties) установите флажак Удалять устаревшие записи ресурсов (Scavenge Stale Resource Records ).

Штампы времени DNS-сервер выполняет очистку с помощью штампов времени, установленных для записей ресурсов в зоне. Зоны, интегрированные в Active Directory, устанавливают значения штампов времени для динамически регистрируемых записей по умолчанию еще до включения очистки, Однако основные стандартные зоны устанавливают штампы времени для динамически регистрируемых записей в зоне лишь после включения очистки. Записям ресурсов, создаваемым вручную для всех типов зон, назначается штамп времени 0; это означает, что их возраст определяться не будет. — это время между последним обновлением штампа и его возможным следующим обновлением. Блокирование не позволяет серверу обрабатывать ненужные обновления и снижает объем трафика. По умолчанию назначается интервал блокирования 7 дней.

■ Модификация интервала обновления

Интервал обновления — это промежуток между самым ранним временем обновления штампа времени и самым ранним временем начала очистки записи. По истечении интерваловблокирования и обновления записи могут удаляться из зоны. По умолчаниюинтервал равен 7 дням. Поэтому при включении штампов времени динамически регистрируемые записи ресурсов могут быть удалены через 14 дней.

Выполнение очистки

Очистка выполняется в зоне автоматически или вручную. Для автоматического выполнения очистки нужно разрешить, автоматическое удаление устаревших записей ресурсов на вкладке Дополнительно (Advanced) диалогового окна свойств DNS-сервера.

Если эта опция не включена, вы можете выполнить очистку в зонах вручную, щелкнув правой кнопкой мыши значок сервера в дереве консоли Диспетчер DNS (DNS Manager) и применив команду Удалить устаревшие записи (Scavenge Stale Resource Records).

Зона GlobalNames

В Windows Server 2008 включен новый компонент, позволяющий всем DNS-клиентам в лесу Active Directory использовать имена из одной метки, например Mail, для подключения к ресурсам сервера. Этот компонент удобноиспользовать, если список просмотра DNS-суффиксов по умолчанию для DNS-клиентов не позволяет пользователям быстро подключаться (или подключаться вообще) к ресурсу с помощью такого имени из одной метки.

DNS-сервер в Windows Server 2008 позволяет создавать зону GlobalNames. По умолчанию зона GlobalNames не существует, однако, развернув зону с этим именем, можно обеспечить доступ к выбранным ресурсам с помощью имен из одной метки, не используя WINS. Как правило, имена из одной меткиназначаются важным и широко используемым серверам, которым уже назначены статические IP-адреса. GlobalNames на удаленном сервере, вместо точки введите имя удаленного сервера.

■ Создание з оны GlobalNames

Следующий шаг а развертывании зоныGlobalNames состоит в создании зоны для DNS-сервера, служащегоконтроллером домена Windows Server 2008. Зона GlobalNames представляет собой не особый тип зоны, а всего лишь интегрированную в Active Directory зону прямого просмотра с именем GlobalNames. При создании зоны выберите репликацию данных зоны для всех DNS-серверов в лесу. Эта опциянаходится на странице Область репликации зоны, интегрированной в Active Directory (обеспечить возможность разрешения имен из одной метки, создайте и зоне G lobalNames запись псевдонима (CNAME ) ресурса. Имя, назначенноекаждой записи CNAME , представляет имя из одной метки, с помощью которого пользователи смогут подключаться к ресурсу. Отметим, что каждая запись CNAME указывает запись узла в еще одной зоне.